Directory Services Protector

Schützen Sie Ihre wichtige Identitätsinfrastruktur vor Cyberangriffen mit der branchenweit umfassendsten ITDR-Plattform (Identity Threat Detection and Response) für Active Directory und Entra ID.

Semperis erweitert ML-basierte Angriffserkennung mit speziellem Fokus auf Identitätsrisiken

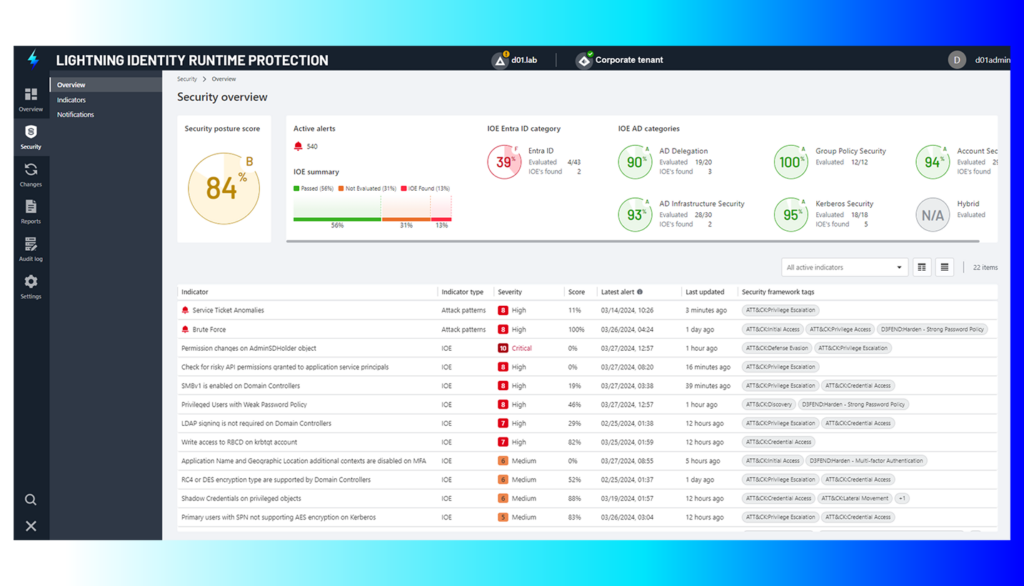

Identity Runtime Protection (IRP), das erste Angebot der Semperis Lightning™ Plattform, verbindet tiefgreifendes maschinelles Lernen mit unübertroffener Erfahrung im Bereich Identitätssicherheit, um die erfolgreichsten Angriffstechniken zu erkennen und zu stoppen.

Mehr erfahrenUmfassende hybride AD-Sicherheit

Die Sicherung von Active Directory und Entra ID ist schwierig. Fehlkonfigurationen häufen sich im Laufe der Zeit und schaffen veraltete Sicherheitslücken, die Angreifer gerne ausnutzen - laut Mandiant-Forschern sind 9 von 10 Cyberangriffen auf AD gerichtet. Semperis bietet die umfassendste Erkennung von und Reaktion auf hybride AD-Bedrohungen, indem es die Umgebung kontinuierlich überwacht, böswillige Änderungen im lokalen AD und in Entra ID automatisch rückgängig macht und einen einzigen Überblick über die Sicherheitslage von AD und Entra ID bietet.

Wählen Sie die Sicherheit Ihres hybriden Active Directory

Die Sicherung von Active Directory ist aufgrund seiner Komplexität und der Verbreitung von Ransomware-Gruppen wie LockBit und Vice Society, die mit neuen Taktiken, Techniken und Verfahren (TTPs) auf AD abzielen, schwierig. Directory Services Protector schaltet die AD- und Entra ID-Sicherheit auf Autopilot mit kontinuierlicher AD-Bedrohungsüberwachung, Echtzeitwarnungen und autonomen Abhilfemaßnahmen. DSP hilft Ihnen, effektiver auf AD-Sicherheitsvorfälle und alltägliche Betriebsfehler zu reagieren.

Bewertung der Anfälligkeit

Überwachen Sie AD und Entra ID kontinuierlich auf Indikatoren für eine Gefährdung (IOEs) und Indikatoren für eine Kompromittierung (IOCs), die zu einer Kompromittierung des hybriden Identitätssystems führen könnten. Nutzen Sie die integrierten Bedrohungsdaten von Sicherheitsexperten, um häufige Fehlkonfigurationen wie abgelaufene Passwörter und vertrauenswürdige Konten mit alten Passwörtern aufzudecken.

Automatisierte Abhilfemaßnahmen

Machen Sie böswillige Änderungen in On-Prem AD und Entra ID automatisch rückgängig. Erstellen Sie Audit-Benachrichtigungen über riskante Änderungen an sensiblen AD- und Entra ID-Objekten und -Attributen.

Manipulationssichere Verfolgung

Erfassen Sie Änderungen auch dann, wenn die Sicherheit abgemeldet ist, Protokolle fehlen, Agenten deaktiviert oder nicht funktionsfähig sind oder riskante Änderungen direkt in AD eingespeist werden.

Verfolgung von Änderungen der Entra ID

Verwenden Sie die Änderungsverfolgung in DSP für Entra ID nahezu in Echtzeit, um Änderungen an Rollenzuweisungen, Gruppenmitgliedschaften und Benutzerattributen zu überwachen.

Automatisieren Sie die Korrektur von Entra ID

Riskante Entra ID-Änderungen bei Benutzern, Gruppen und Rollen mit benutzerdefinierten Regeln und Warnungen automatisch rückgängig machen.

Compliance-Berichte

Verwenden Sie vorgefertigte Vorlagen für Compliance-Berichte, die den gängigen Compliance-Standards entsprechen, darunter GDPR, HIPAA, PCI und SOX.

Splunk-Integration

Bringen Sie detaillierte Active Directory-Sicherheitsdaten – einschließlich Active Directory-Änderungsdaten, DSP Security Indicator-Daten und DSP Benachrichtigungsregel-Ereignisse – in die vertrauten Splunk Enterprise-Ansichten. So erhalten Sie aussagekräftigen Kontext und Einblick in Schwachstellen in Ihrer gesamten Umgebung.

Microsoft Sentinel-Integration

Verwenden Sie neue Arbeitsmappen für Microsoft Sentinel, mit denen Sie zusätzliche Daten von DSP, wie z. B. Active Directory-Änderungsdaten und DSP-Benachrichtigungsregel-Ereignisse, innerhalb der Sentinel-Dashboards anzeigen können.

Ist Ihr Active Directory anfällig für einen Cyberangriff?

Active Directory ist für 90 % der Unternehmen weltweit der primäre Identitätsdienst, der Benutzerauthentifizierung und Zugriff auf geschäftskritische Anwendungen und Dienste ermöglicht. Ein Angriff, der AD komplett außer Gefecht setzt (wie der NotPetya-Cyberangriff der Containerschiff-Reederei Maersk im Jahr 2017), kann den Geschäftsbetrieb unterbrechen. Aufgrund von Fehlkonfigurationen in Legacy-Systemen und ungepatchter Schwachstellen ist AD ein häufiges Ziel für Angreifer, einschließlich ausgeklügelter Ransomware-Gruppen wie LockBit und Vice Society. Forscher von Mandiant schätzen, dass 9 von 10 Angriffen AD betreffen.

Häufig gestellte Fragen

Directory Services Protector (DSP) ist eine von Gartner anerkannte Identity Threat Detection and Response (ITDR)-Lösung, die hybride Active Directory-Sicherheit auf Autopilot stellt, mit kontinuierlicher Überwachung und beispielloser Transparenz in lokalen AD- und Entra ID-Umgebungen, manipulationssicherer Nachverfolgung und automatischem Rollback von bösartigen Änderungen.

Bei AD-basierten Angriffen ist die einzige unveränderliche Datenquelle der AD-Replikationsstrom, der außerhalb des SIEM-Systems nicht sichtbar ist. Außerdem verfügen die meisten agentenbasierten Tools zur Überprüfung von AD-Änderungen nicht über die nötige Transparenz, um solche Angriffe zu erkennen und zu vereiteln. Der AD-Replikationsstrom ist die einzige zuverlässige Methode, um jede Änderung (vor und während eines Angriffs) zu erfassen. Dabei sind jegliche Versuche von Angreifenden, die Spuren zu verwischen, vergeblich. DSP lässt sich mit jeder SIEM-Lösung integrieren, die SYSLOG-formatierte Daten verarbeitet. DSP ist darüber hinaus mit Microsoft Sentinel und Splunk kompatibel. In Verbindung mit Microsoft Sentinel bietet DSP Arbeitsmappen, mit denen Sie zusätzliche DSP-Daten innerhalb des Sentinel-Dashboards anzeigen können, z. B. Daten zu Active Directory-Änderungen sowie Benachrichtigungsregel-Ereignisse. Die DSP Splunk Enterprise-App stellt detaillierte AD-Sicherheitsdaten im Splunk-Dashboard bereit, um zusätzlichen Kontext und Einblick in Schwachstellen in der gesamten Umgebung zu bieten.

DSP bietet eine kontinuierliche Bewertung von Sicherheitsschwachstellen in Ihrer lokalen und hybriden AD-Umgebung und scannt auf Hunderte von Indicators of Exposure (IOEs) und Kompromittierungen (IOCs) in verschiedenen Kategorien der AD-Sicherheit, einschließlich Kontosicherheit, Gruppenrichtlinien, Kerberos, AD-Delegation, AD-Infrastruktur und Entra ID. DSP bietet ein Dashboard mit der Gesamtbewertung der Sicherheitslage, Kategoriebewertungen, nach Schweregrad gruppierte Sicherheitsindikatoren und priorisierte Abhilfeanleitungen von AD-Sicherheitsexperten.

Ja, DSP bietet ein Rollback bösartiger Änderungen sowohl für On-Prem AD als auch für Entra ID. DSP bietet eine automatische Behebung riskanter Änderungen in On-Prem AD und Entra ID, um Angriffe zu verhindern, die für ein menschliches Eingreifen zu schnell ablaufen. DSP unterstützt außerdem ein granulares Rollback, mit dem Sie Änderungen an einzelnen Attributen, Gruppenmitgliedern, Objekten und Containern rückgängig machen können - und zwar zu jedem beliebigen Zeitpunkt, nicht nur zu einem früheren Backup.

DSP ist nicht intrusive und auf Kompatibilität mit AD ausgelegt. Durch diesen einzigartigen Ansatz werden Änderungen ohne Beeinträchtigung der Stabilität von AD erfasst.

DSP wurde speziell für AD entwickelt und kann selbst die komplexesten AD-Umgebungen unterstützen, einschließlich Implementierungen für mehrere Organisationen und mehrere Wälder. Große und kleine Unternehmen verlassen sich auf Semperis, wenn es darum geht, Schwachstellen in Verzeichnissen zu erkennen, laufende Cyberangriffe abzufangen und sich schnell von Ransomware und anderen Notfällen der Datenintegrität zu erholen. Mit einer Verarbeitung, die für einige der größten Organisationen der Welt optimiert ist, kann DSP das große Volumen an täglichen und stündlichen Änderungen bewältigen, die in großen AD-Umgebungen üblich sind.

Microsoft Defender for Identity (MDI) und die Lösungen von Semperis spielen gleichermaßen eine entscheidende Rolle beim Schutz von Identitätssystemen vor Angriffen:

- MDI verwendet benutzerbasierte Analysen, um Verhaltensweisen von Benutzern, die bekannten Modellen für Angriffe auf Benutzeridentitäten entsprechen, zu überwachen und zu melden.

- Semperis schützt den gesamten hybriden AD-Dienst – den häufigsten Angriffsvektor bei 90 Prozent der Vorfälle – mit einer patentierten Technologie, die speziell für die Verhinderung, Abschwächung und Wiederherstellung von identitätsbasierten Angriffen entwickelt wurde.

Die Kombination von Semperis-Lösungen mit Microsoft Defender for Identity (MDI) bietet eine mehrschichtige Verteidigung gegen Angriffe, die Benutzeridentitäten und den AD-Identitätsdienst ausnutzen.

Directory Services Protector enthält Vorlagen für Compliance-Berichte, die gängigen Compliance-Standards entsprechen, darunter GDPR, HIPAA, PCI und SOX. Je nach den Anforderungen Ihres Unternehmen können Sie einzelne Compliance-Bündel in DSP importieren. Darüber hinaus können Sie beliebige DSP-Berichte, wie zum Beispiel Compliance-Berichte, für eine wiederkehrende Erstellung und Verteilung planen.

Die Directory Services Protector-Bewertungsmethode umfasst verschiedene Faktoren, darunter die potenziellen Folgen einer ausgenutzten Schwachstelle, die Leichtigkeit der Ausnutzung und die allgemeine Verbreitung. Auf der Grundlage dieser Faktoren wird jedem Indikator ein Schweregrad (Stufe und Zahl) zugewiesen, der die potenziellen Auswirkungen auf die Sicherheitslage, Verfügbarkeit und Leistung widerspiegelt. Der Schweregrad wird dann in der Bewertungsformel verwendet, um das von der Schwachstelle ausgehende Gesamtrisiko zu berechnen.

In DSP können Sie einzelne Objekte oder Bedingungen, die ein bekanntes Risiko darstellen, in eine Ignorierliste aufnehmen. Dies bewirkt, dass sie keinen Alarm in DSP auslösen oder die Gesamtbewertung der Sicherheitslage beeinflussen. Dieser Ansatz hilft Ihnen, Risiken genau zu bewerten und Abhilfemaßnahmen zu beschleunigen.