In Active Directory (AD)-Umgebungen können Sie Gruppenrichtlinienobjekte (Group Policy Objects, GPOs) verwenden, um Benutzerrechte zu konfigurieren. Durch die Verwendung von GPOs können Sie auf einfache Weise konsistente Richtlinien für Benutzerrechte auf allen Computern in der Domäne oder Organisationseinheit (OU) durchsetzen. Diese Fähigkeit erleichtert die Verwaltung und Aufrechterhaltung der Benutzerzugriffskontrolle im Laufe der Zeit. Aber wenn sie Benutzern gewährt werden, die sie nicht haben sollten, oder wenn sie falsch konfiguriert sind, können bestimmte Benutzerrechte ein AD-Sicherheitsrisiko darstellen. Hier erfahren Sie, was Sie wissen müssen, um AD - und Ihre Umgebung - vor riskanten Benutzerrechten zu schützen.

Was sind Benutzerrechte?

Benutzerrechte sind Berechtigungen, die Benutzeraktionen auf einem Computersystem steuern. Diese Rechte unterscheiden sich von den Standardrechten für Dateien und Ordner und gelten für bestimmte Benutzeraktionen. Zu den Benutzerrechten gehören unter anderem:

- Lokale Anmeldung zulassen: Erlaubt Benutzern, sich lokal an einem Computer anzumelden

- Ändern Sie die Systemzeit: Ermöglicht es Benutzern, die Systemzeit auf einem Computer zu ändern

- Das System herunterfahren: Ermöglicht Benutzern das Herunterfahren des Computers

- Programme debuggen: Ermöglicht Benutzern das Debuggen von Programmen, die auf dem Computer laufen

- Auditing und Sicherheitsprotokoll verwalten: Ermöglicht Benutzern die Anzeige und Verwaltung von Sicherheitsprotokollen auf einem Computer

- Besitz von Dateien oder anderen Objekten übernehmen: Ermöglicht es Benutzern, das Eigentum an Dateien oder anderen Objekten auf einem Computer zu übernehmen

- Laden und Entladen von Gerätetreibern: Ermöglicht Benutzern das Laden oder Entladen von Gerätetreibern auf einem Computer

- Sichern SieDateien und Verzeichnisse: Ermöglicht Benutzern die Sicherung von Dateien und Verzeichnissen auf einem Computer

- Dateien und Verzeichnisse wiederherstellen: Ermöglicht Benutzern die Wiederherstellung von gesicherten Dateien und Verzeichnissen auf einem Computer

- Anmeldung über Remotedesktopdienste zulassen: Ermöglicht es Benutzern, den Fernzugriff auf einen Computer zu verwalten

Verwendung von GPOs zur Konfiguration von Benutzerrechten

Um Benutzerrechte mithilfe eines GPO zu konfigurieren, erstellen oder bearbeiten Sie zunächst ein GPO, das für die Benutzer oder Computer gilt, die Sie konfigurieren möchten. Sie müssen das GPO mit der entsprechenden Domänen- oder OU-Ebene verknüpfen. Dann können Sie die Anwendung Gruppenrichtlinien-Editor verwenden, um die Benutzerrechte festzulegen, die Sie zuweisen möchten. (Ein ähnlicher Prozess gilt für die Konfiguration von GPO-Anmeldeskripten, wie in einem früheren AD Security 101 Beitrag beschrieben).

So konfigurieren Sie die Benutzerrechte:

- Öffnen Sie den Gruppenrichtlinien-Editor.

- Gehen Sie zum Abschnitt Computerkonfiguration.

- Wählen Sie Windows-Einstellungen.

- Wählen Sie Sicherheitseinstellungen.

- Gehen Sie zum Abschnitt Lokale Richtlinien.

- Wählen Sie Zuweisung von Benutzerrechten.

- Wählen Sie das Benutzerrecht, das Sie konfigurieren möchten.

- Fügen Sie die Benutzer oder Gruppen hinzu, denen dieses Recht gewährt werden soll.

Wenn Sie beispielsweise einem Benutzer das Recht gewähren möchten, sich lokal an einem bestimmten Computer anzumelden, wählen Sie das Benutzerrecht Lokale Anmeldung zulassen und fügen Sie den Benutzer dann zur Liste der zulässigen Benutzer hinzu.

Riskante Benutzerrechte und AD-Sicherheit

Wie können Benutzerrechte ein Sicherheitsrisiko darstellen? Betrachten Sie das folgende Beispiel.

Angenommen, das Benutzerrecht Debug-Programme wird einem Benutzer gewährt, der es nicht benötigt. Dieser Benutzer - oder ein Angreifer, dem es gelingt, sich Zugang zu den Anmeldedaten dieses Benutzers zu verschaffen - kann dieses Recht verwenden, um:

- Debuggen eines Systemprozesses, der als erweiterter Benutzer läuft

- Einschleusen von bösartigem Code

- Zugriff auf Systemebene erhalten

- Zugriff auf sensible Daten oder Prozesse, auf die sie normalerweise keinen Zugriff haben

- Deaktivieren von Sicherheitsfunktionen oder Anti-Malware-Tools auf dem System

Ähnlich verhält es sich, wenn das Benutzerrecht Systemzeit ändern einem Benutzer gewährt wird, der dieses Recht nicht haben sollte. Dieser Benutzer (oder ein Angreifer) kann die Systemzeit ändern und Probleme mit zeitkritischen Anwendungen oder Diensten verursachen.

Weitere potenziell riskante Benutzerrechte sind:

- Als Dienst anmelden

- Lokale Anmeldung zulassen

- Handeln Sie als Teil des Betriebssystems

Um festzustellen, welche Benutzerrechte einem Benutzer in AD zugewiesen sind, können Sie das Recht zur Bearbeitung in der Group Policy Management Console (GPMC) öffnen. Eine andere Möglichkeit ist die Verwendung von GPO-Befehls-basierten Tools (CLI oder PowerShell), um GPOs und ihre jeweiligen Einstellungen, einschließlich der Zuweisung von Benutzerrechten, zu überprüfen.

Große Organisationen mit Tausenden oder mehr Benutzerobjekten und OUs können jedoch Dutzende oder Hunderte von GPOs haben, von denen jedes mehrere kumulierte (und sich oft überschneidende) Einstellungen enthält. Beispielsweise kann ein GPO auf Domänenebene einer Gruppe von Benutzern oder Gruppen bestimmte Benutzerrechte zuweisen, während ein anderes GPO auf OU-Ebene einigen dieser Benutzer oder Gruppen andere Benutzerrechte zuweist.

Da sich Ihre AD-Umgebung im Laufe der Zeit weiterentwickelt und verändert, nimmt in der Regel auch die Komplexität der GPOs zu, die Domänen, Standorten oder OUs zugewiesen sind. All diese Zuweisungen werden allmählich schwieriger zu verwalten, so dass es eine Herausforderung ist, zu bestimmen, welche Einstellung für welchen Benutzer gilt.

Schutz von AD vor riskanten Benutzerrechten

Um die mit einem Nutzungsrecht verbundenen Risiken zu mindern:

- Stellen Sie sicher, dass das Recht nur Benutzern gewährt wird, die es für bestimmte Aufgaben benötigen.

- Überwachen Sie sorgfältig alle Benutzer, denen das Recht zugewiesen wurde.

- Schützen Sie sensible Prozesse, so dass sie nicht von unbefugten Benutzern debuggt werden können.

Um die Aufgabe der kontinuierlichen Bewertung Ihrer AD-Sicherheitslage - einschließlich potenziell riskanter Benutzerrechte - zu erleichtern, können Sie Tools wie Purple Knight oder Semperis Directory Services Protector ( DSP) verwenden. Wenn diese Tools in Ihrer Umgebung ausgeführt werden, zählen sie alle GPOs auf und analysieren sie. Sie stellen fest, ob einer nicht bekannten SID ein "starkes" Benutzerrecht zugewiesen wurde, das nicht dem Standard entspricht, und erstellen einen klaren Bericht über diese Details. Sie können diese Ergebnisse untersuchen, um zu bestimmen, welche unnötigen Benutzerrechte aus den GPOs in Ihrer Umgebung entfernt werden sollen.

Verwendung von Purple Knight zur Sicherung riskanter Benutzerrechte

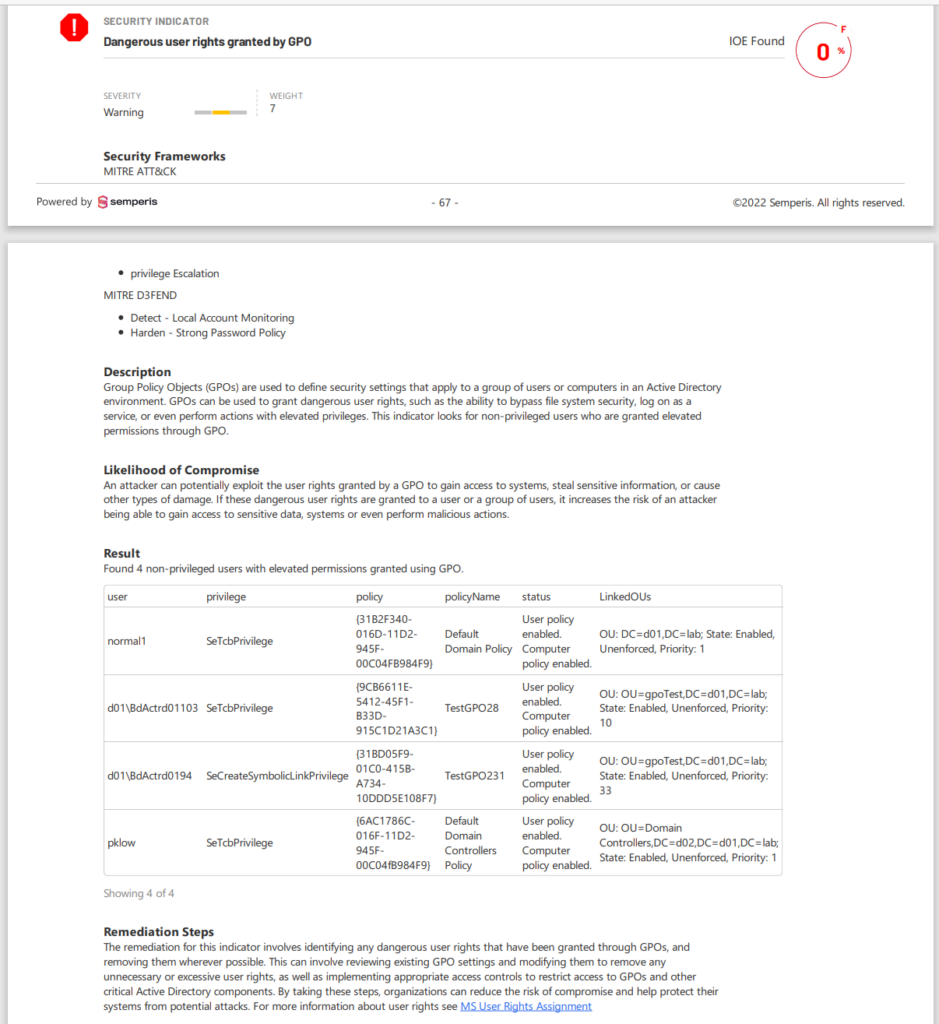

Abbildung 1 zeigt einen Bericht von Purple Knight , der die Zuweisung eines gefährlichen GPO-gewährten Benutzerrechts anzeigt.

Der Bericht zeigt den Schweregrad des Risikos, beschreibt die Wahrscheinlichkeit einer Kompromittierung, listet die Benutzer auf, denen das Recht zugewiesen ist, und schlägt Abhilfemaßnahmen vor.

Verwendung von DSP zur Sicherung riskanter Benutzerrechte

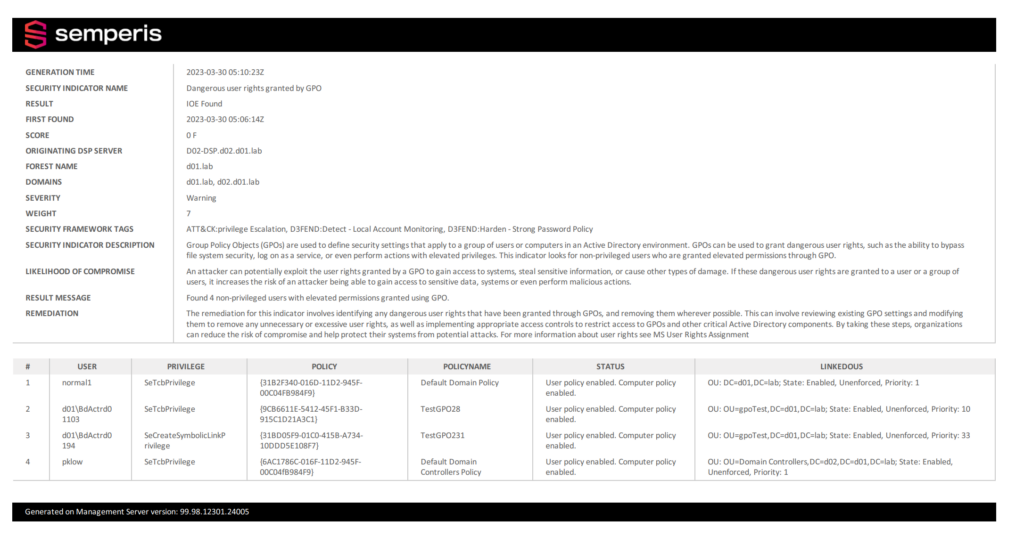

Abbildung 2 zeigt einen DSP Bericht, der die Zuweisung eines gefährlichen Benutzerrechts anzeigt.

Dieser Bericht enthält die gleichen Details wie der Bericht Purple Knight . Mit DSP erhalten Sie außerdem Funktionen zur Abhilfe, einschließlich benutzerdefinierter Warnungen und automatischer Rücknahme bösartiger Änderungen, um das Risiko zu mindern.

Behalten Sie riskante Benutzerrechte im Auge

Nachdem Sie alle riskanten Zuweisungen von Benutzerrechten abgeschwächt haben, sollten Sie die AD-Umgebung erneut scannen, um festzustellen, ob weitere Änderungen erforderlich sind. Sie sollten weiterhin regelmäßige Scans Ihres AD durchführen, um sicherzustellen, dass keine unbefugten Änderungen an diesen Einstellungen vorgenommen werden.