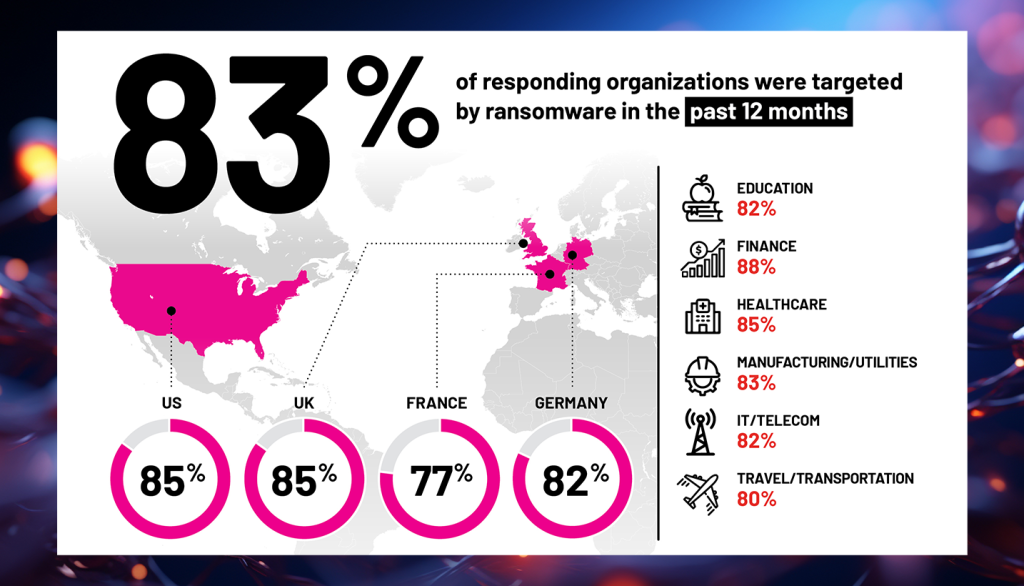

Opfer mehrfach getroffen, 78% zahlten Lösegeld

Eine weltweite Studie unter 900 IT- und Sicherheitsexperten hat ergeben, dass 74 % der Unternehmen, die von Ransomware betroffen waren, mehrfach angegriffen wurden und 78 % der Opfer Lösegeld gezahlt haben. Dies deutet auf einen Kreislauf von Sicherheitsverletzungen hin, die eskalierende Schäden in Form von Umsatzverlusten, Betriebskosten und - in einigen Fällen - Gefahr für Leib und Leben verursachen.

Alarmierende Häufigkeit, Schwere und Folgen von Angriffen

Ransomware, einst eine sporadische Bedrohung, hat sich zu einem unerbittlichen Feind entwickelt.

Kriminelle Gruppen führen mehrere Angriffe in schneller Folge durch und nutzen Schwachstellen in Unternehmen aus. Kritische Systeme, einschließlich Microsoft Active Directory, sind ein Top-Angriffsziel.

Der Ransomware Risk Report 2024 zeigt besorgniserregende Statistiken für Unternehmens-, IT- und Sicherheitsverantwortliche.

Mit Ransomware zurechtkommen

Unternehmen werden innerhalb eines Jahres mehrfach von erfolgreichen Ransomware-Angriffen heimgesucht, was zu Betriebsschließungen, Entlassungen, Umsatz- und Vertrauensverlusten bei Kunden und der Kündigung von Cyber-Versicherungen führt.

der Unternehmen wurden nicht nur einmal, sondern mehrfach von Ransomware angegriffen - 54 % am selben Tag und die meisten innerhalb einer Woche.

der angegriffenen Unternehmen zahlten das Lösegeld - 72% zahlten mehrmals und 32% zahlten 4 Mal oder öfter.

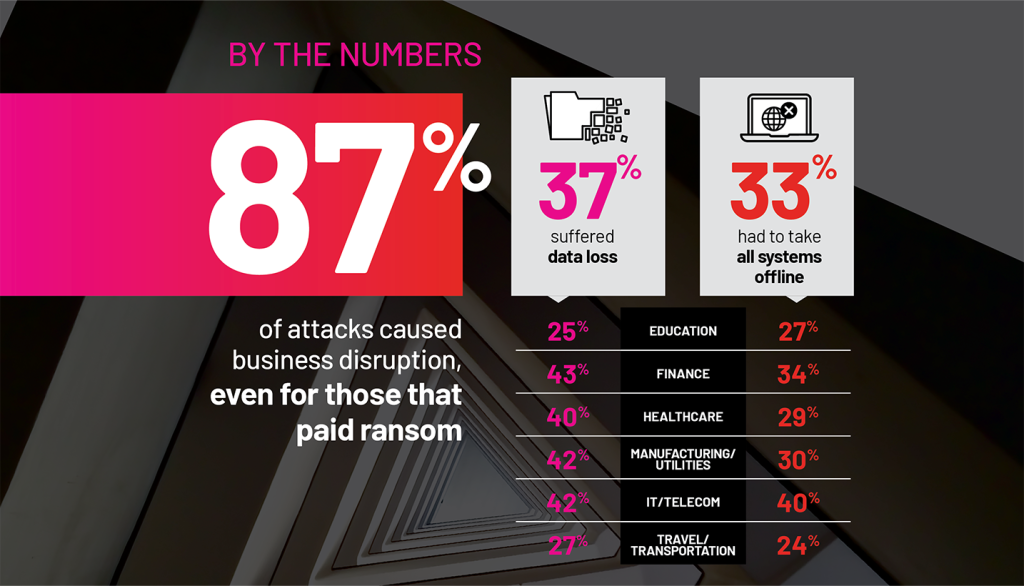

Angriffe führen zu Datenverlust und Geschäftsausfällen, selbst bei Opfern mit allgemeinen Backups

Ransomware-Angriffe verursachen weit verbreitete und allgegenwärtige Störungen, selbst bei Unternehmen, die über allgemeine Backups verfügen. Die Angreifer dringen über eingebettete Betriebssysteme, veraltete Technologie, die nicht regelmäßig mit Sicherheitsupdates versorgt wird, und längst vergessene Hintertüren in die Systeme ein.

Können Unternehmen "Nein" zu Ransomware sagen?

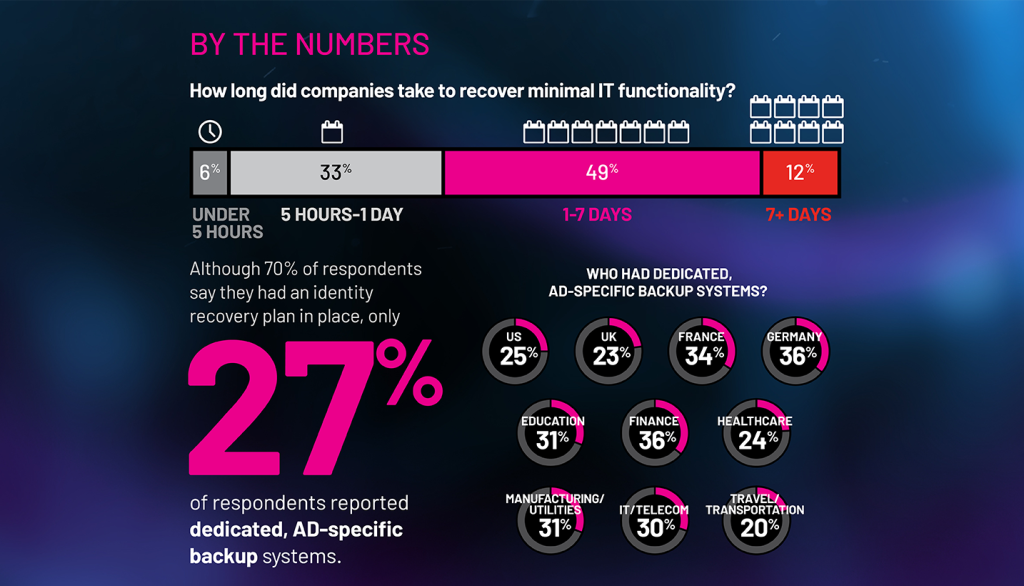

Obwohl 70 % der Befragten über einen Plan zur Wiederherstellung der Identität verfügten, hatten nur 27 % der Befragten dedizierte, AD-spezifische Backup-Systeme. 61% der Ransomware-Opfer benötigten mehr als einen Tag, um minimale IT-Funktionen wiederherzustellen, was die Unterbrechungen des Geschäftsbetriebs verlängert.

der Opfer zahlten mehrfach Lösegeld

4 Mal oder öfter Lösegeld bezahlt

Warum haben die Unternehmen Lösegeld gezahlt?

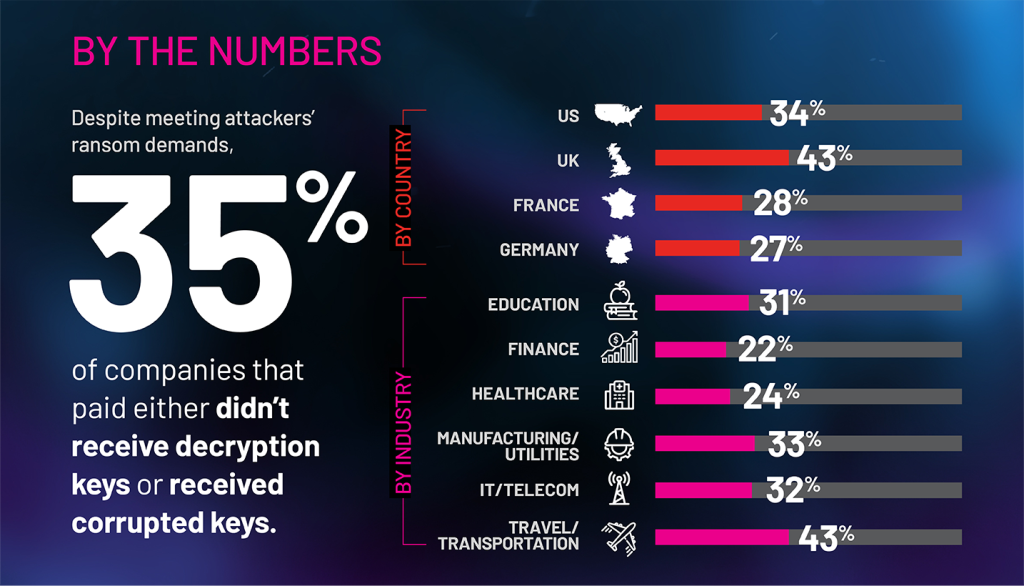

Viele der Befragten gaben als Grund für die Lösegeldzahlung den Wunsch an, so schnell wie möglich zum normalen Geschäftsbetrieb zurückzukehren. Andere, vor allem aus der IT-/Telekommunikationsbranche, zahlten, weil sie über eine Cyberversicherung verfügten, um die Kosten zu decken. Wieder andere waren der Ansicht, dass die Bedrohung für Patienten, Kunden, ihr Unternehmen oder ihren Ruf den Preis des Lösegelds wert war. Leider ist die Zahlung des Lösegelds keine Garantie für den Erhalt von brauchbaren Entschlüsselungsschlüsseln. Darüber hinaus verwenden Angreifer Ransomware oft, um Malware zu verbreiten, die Systeme neu infizieren oder andere Schäden verursachen kann.

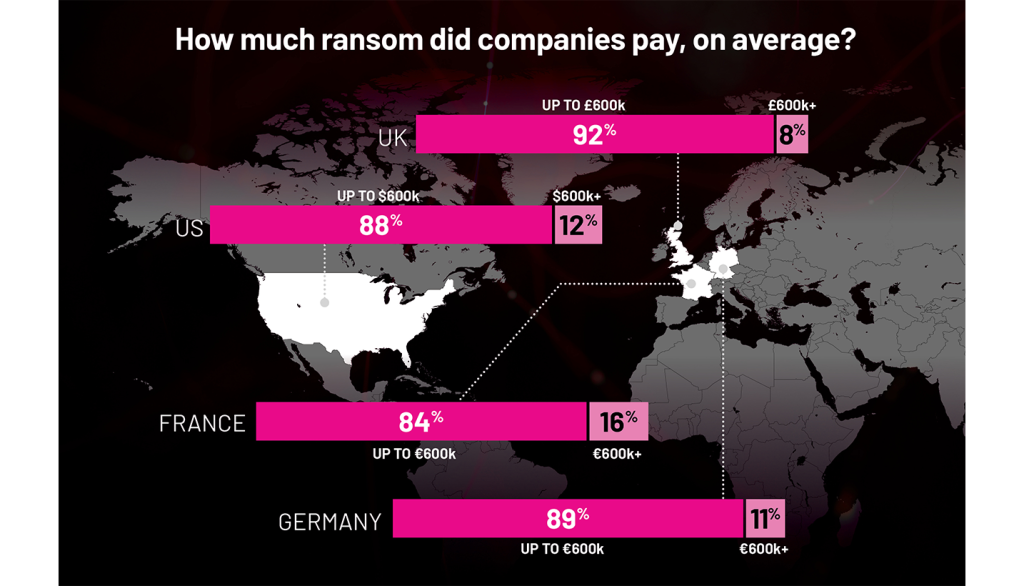

Die wahren Kosten von Ransomware

In jedem komplexen Unternehmen sind Entscheidungen über das Sicherheitsbudget, die Personalausstattung und die Ressourcen ein Balanceakt. Im Falle von Ransomware kann es jedoch sein, dass die Unternehmensleitung diese Entscheidungen trifft, ohne die potenziellen Kosten nach einem Angriff vollständig zu kennen. Die Zahlung von Lösegeld ist keine Garantie für den Erhalt von brauchbaren Entschlüsselungsschlüsseln. Darüber hinaus verwenden Angreifer Ransomware häufig, um Malware zu verbreiten, die Systeme neu infizieren oder andere Schäden verursachen kann. Ein erfolgreicher Angriff kostet in der Regel viel mehr als eine Lösegeldzahlung.

Ransomware-Angriffe verursachen Kollateralschäden, die weit über die Zahlung des Lösegelds hinausgehen

Die Lösegeldzahlung selbst ist nur der Anfang der Kosten, die durch einen Ransomware-Angriff entstehen.

"Die Kosten für die Lösegeldzahlung sind nicht die Summe des tatsächlichen Schadens", sagt Mickey Bresman, CEO von Semperis. "Bei bestimmten Angriffen geht es nicht um Geld, sondern darum, Chaos und Unterbrechungen zu verursachen. Außerdem wird das von Ihnen gezahlte Geld für andere kriminelle Aktivitäten wie Menschenhandel, Drogen und Waffen verwendet."

Chris Inglis weist darauf hin, dass ein Ransomware-Angriff kein einmaliges oder zeitlich begrenztes Ereignis ist, das Sie schnell beheben und dann hinter sich lassen können.

"Dies ist ein lebensveränderndes Ereignis, das dauerhafte, anhaltende Auswirkungen hat. Der Verlust des Kundenvertrauens, der Verlust der Cyber-Versicherung, die behördliche Verfolgung ... diese Prüfung geht nie vorbei."

Nur wenige Unternehmen unterhalten einen speziellen Identitätsschutz

Das Identitätssystem, insbesondere Active Directory, ist jetzt die Sicherheitsgrenze für Unternehmensorganisationen. Die Digitalisierung des modernen Unternehmens hat die Idee eines verteidigbaren Perimeters beseitigt und eine komplexe Landschaft für Sicherheitsexperten geschaffen - und eine breite Angriffsfläche für Cyberkriminelle. Ohne AD-spezifische, Malware-freie Backups und einen getesteten cyber-spezifischen Wiederherstellungsplan wird die Wiederherstellung langwierig sein, was die Wahrscheinlichkeit erhöht, dass das Unternehmen sich entscheidet, Lösegeld zu zahlen, um den Geschäftsbetrieb wiederherzustellen.

Warum räumen Unternehmen dem Schutz vor Ransomware keine Priorität ein?

Unternehmen stehen bei der Einführung einer mehrschichtigen Strategie zur Abwehr von Ransomware vor mehreren Herausforderungen. Die meisten Befragten gaben an, dass die größte Hürde auf dem Weg zur Resilience die fehlende Unterstützung durch den Vorstand ist.

Chris Inglis weist darauf hin, dass für eine wirksame Cybersicherheit ein dreistufiger Ansatz erforderlich ist, der die Unternehmensdoktrin, den Aufbau von Fähigkeiten und die Technologie umfasst.

Erster Schritt: Erklären Sie den Wert der identitätsbasierten Sicherheit in geschäftlicher Hinsicht

"Technologie kann uns dabei helfen, das Geschehen zu analysieren und zu bewerten, Sekunde für Sekunde", sagt Inglis. "Sie kann uns helfen, schneller zu reagieren und uns schneller zu erholen. Aber was wir jetzt am meisten brauchen, ist die gemainsame Erkenntnis, dass wir alle eine Rolle zu spielen haben. Das fängt beim Vorstand an, nicht bei der IT-Abteilung. Der Vorstand ist rechenschaftspflichtig; die Börsenaufsicht hat das deutlich gemacht. Die Vorschriften machen es immer deutlicher: Cybersicherheit ist ein Geschäftsthema."

Weitere Ressourcen

Erfahren Sie mehr darüber, wie Sie identitätsbasierte Angriffe verhindern, erkennen und darauf reagieren können.