Webinar

Sichern und Wiederherstellen von Active Directory nach einem Cyberangriff

- Semperis

- Aug 25, 2024

Cyberangriffe auf staatliche und kommunale Behörden sowie auf kritische öffentliche Infrastrukturen haben in den letzten Jahren stark zugenommen. Ist Ihre Cybersecurity-Strategie auf die Angreifer von heute vorbereitet? Angefangen bei der Umgehung von MFA bis hin zum Verstecken vor SIEM-Lösungen und Sicherheitsprotokollen sind die Angreifer geschickt darin geworden, Endpunkte und...

Cyber Resilience 101: Top-Tipps für die Active Directory-Verteidigung

- Semperis

- 14. Juli 2024

Ein sicheres Identitätssystem ist die Grundlage Ihrer Zero Trust-Architektur. Aus diesem Grund haben es Angreifer regelmäßig auf Microsoft Active Directory (AD) und Entra ID abgesehen. Wenn sie die Kontrolle über diese Identitätssysteme erlangen, können Bedrohungsakteure nahezu die vollständige Kontrolle über alle Ihre Systeme erlangen, Zugang zu sensiblen Daten erhalten und die Mittel haben,...

Schutz von AD: Die Grundlage Ihrer Zero Trust Identity-Strategie

- Juni 18, 2024

Cyberangriffe sind die größte Bedrohung für die moderne Informationstechnologie. Die meisten Angriffe beginnen mit der Kompromittierung der Identität. Im letzten Vierteljahrhundert war die Identität in Unternehmen gleichbedeutend mit Microsoft Active Directory (AD). Daher ist AD fast immer in einen Cyberangriff verwickelt - entweder als Ziel oder als Weg zum...

Zur Hölle und zurück: Wiederherstellung von Active Directory während eines Angriffs

- Semperis

- Jun 01, 2024

Was tun Sie, wenn Ihre Endpunkte oder andere anfängliche Schutzmechanismen verletzt werden? Wenn Eindringlinge bereits in Ihrem Netzwerk sind und sogar Ihren Active Directory (AD) Forest kompromittiert haben? Dies ist die wahre Geschichte eines Ransomware-Angriffs - und wie er gestoppt wurde. Begleiten Sie den Principal Technologist und MVP-Absolventen von Semperis, Guido...

Verteidigung von Identitätssystemen für das Gesundheitswesen

- Semperis

- Apr 30, 2024

Cyberangreifer haben das Gesundheitswesen im Visier. Indem sie in Identitätssysteme wie Active Directory und Entra ID eindringen, können Angreifer schnell lebenswichtige betriebliche Infrastrukturen und sensible Daten in der gesamten Gesundheitsorganisation gefährden. Die Sicherung der Identitätsinfrastruktur ist ein wichtiger Schritt, um Angreifer abzuwehren. Folgen Sie Marty Momdjian, EVP von Semperis...

Snackbare Active Directory-Sicherheit: 30 Minuten am Tag halten die Bösewichte fern

- Semperis

"Ich habe einfach keine Zeit, mich mit Active Directory zu beschäftigen". Wie oft haben Sie das schon gehört (oder gesagt)? Die Bereinigung jahrelanger AD-Konfigurationsfehler und technischer Schulden kann eine entmutigende Aufgabe sein ... aber nicht so unangenehm wie der Versuch, das Identitätssystem nach einem...

Meine hybride Identität wurde gehackt - was nun?

- Semperis

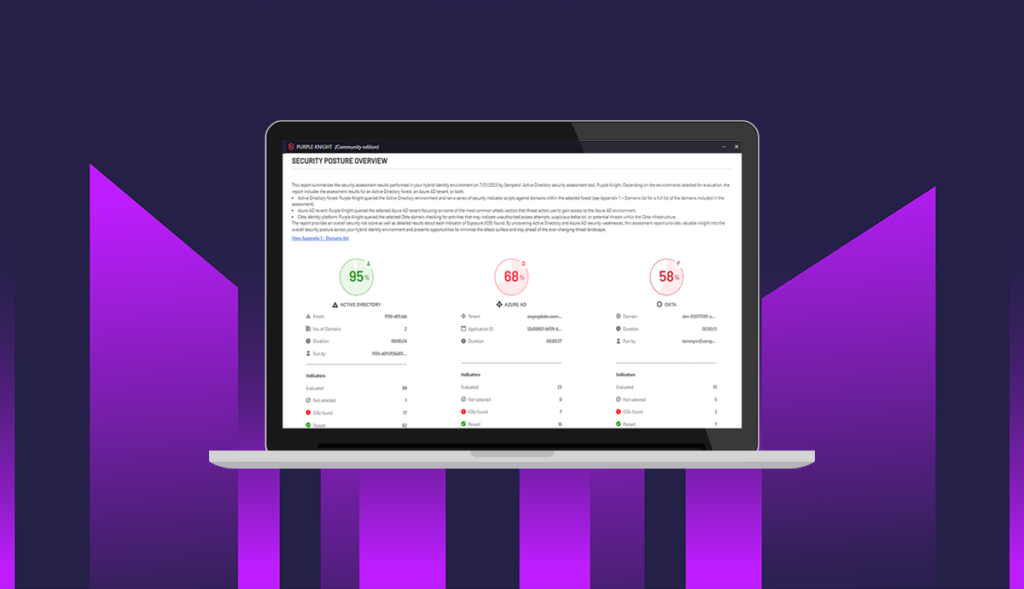

Die Maxime "die IT von morgen ist hybrid" ist gängiger Standard in der IT-Beratung und bei Cloud-Anbietern. Auch Microsofts neue Sicherheits-Referenzarchitektur ist hybrid, betrachtet die Cloud als "Source of Security". Doch die Schattenseiten zeigen sich deutlich, wenn die hybride Identität kompromittiert wird. Dies bringt Herausforderungen wie Störungen beim Single Sign-On,...

Protect & Recover AD und Entra ID - Die Schlüssel zum Königreich

- Semperis

In diesem On-Demand-Webinar wird Rob Ingenthron, Senior Solution Architect bei Semperis, die Bedeutung von AD-Schutz und -Wiederherstellung bei der Erkennung von und Reaktion auf Identitätsbedrohungen (ITDR) erläutern. Die Teilnehmer können Folgendes erwarten: Effektive Strategien für die Integration von AD-Schutz und -Wiederherstellung in einen umfassenden ITDR-Ansatz entdecken. Gewinnen Sie ein tieferes Verständnis...

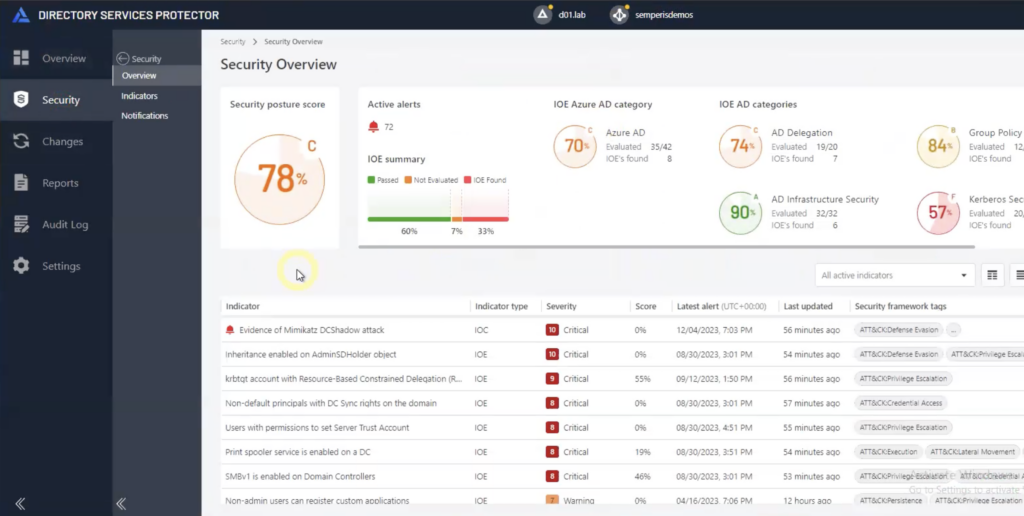

Sind Sie auf die wahre AD-Katastrophe vorbereitet?

Erfahren Sie mehr über die wichtige Rolle der Identität bei der Planung der Wiederherstellung im Katastrophenfall, insbesondere im Hinblick auf Microsoft Active Directory. Dieses On-Demand-Webinar befasst sich mit den Herausforderungen bei der Wiederherstellung zentraler Verzeichnisdienste und unterstreicht die Notwendigkeit einer proaktiven Planung. Zu den wichtigsten Erkenntnissen gehören die Neubewertung von DR-Verfahren, die Zusammenarbeit mit ITDR-Anbietern und die Verbesserung der Identitätssicherheit. Das Webinar...

Grundlagen der Active Directory-Sicherheit in einer hybriden Umgebung

Active Directory (AD) ist und bleibt eine Kernanwendung, egal ob on-premise oder als Azure AD in der Cloud. In dem Web-Seminar der Semperis, Inc. beleuchtet AD-Experte Guido Grillenmeier Risiken sowie Möglichkeiten, AD zu schützen. Seit mehr als zwei Jahrzehnten ist Microsoft Active Directory (AD) die De-facto-Methode, die Unternehmen zur Authentifizierung...