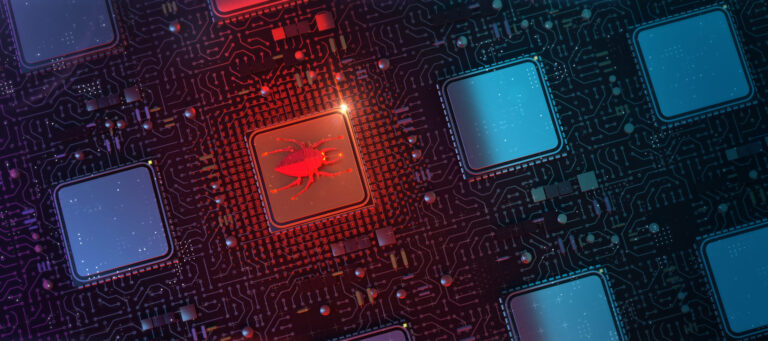

Nach einer Cyberkatastrophe ist die Suche nach der Quelle des Angriffs ein mühsames Unterfangen, bei dem Unmengen von Daten durchforstet werden müssen - und das alles, während die Angreifer möglicherweise einen Folgeangriff vorbereiten. Die forensische Analyse nach einem Angriff ist ein wichtiger Bestandteil einer umfassenden Strategie zur Reaktion auf einen Vorfall. Wenn Sie die Umgebung nicht gründlich auf verbleibende Spuren nach einem Angriff untersuchen, besteht die Gefahr, dass Ihr Unternehmen erneut infiziert wird, was die Unterbrechung des Geschäftsbetriebs verlängert. Eine umfassende forensische Analyse nach einem Einbruch hilft Ihnen:

- Finden Sie Beweise für Angriffe - Indikatoren für eine Kompromittierung (IOCs) -, um festzustellen, ob ein Angriff im Gange war, als der Backup-Snapshot erstellt wurde, was das Risiko einer erneuten Einschleppung von Malware erhöht.

- Prüfen Sie die AD-Umgebung auf aktuelle Eindringlinge innerhalb eines bestimmten Angriffsfensters.

- Finden und beheben Sie Indikatoren für die Gefährdung (IOEs), bevor Sie die Umgebung nach dem Angriff wieder in Betrieb nehmen.