Der Stand der Widerstandsfähigkeit kritischer Infrastrukturen

Cyber-Bedrohungen stellen ein wachsendes Risiko für die Betreiber von Versorgungsunternehmen und die öffentliche Sicherheit dar.

Cyberattacken auf Wasser und Strom gefährden die Öffentlichkeit

Wie gut sind Wasser- und Stromversorger darauf vorbereitet, Cyber-Bedrohungen zu erkennen, darauf zu reagieren und sich davon zu erholen? Angriffe sind auf dem Vormarsch, und selbst kurze Unterbrechungen dieser kritischen Dienste können weitreichende soziale und wirtschaftliche Schäden verursachen.

Der Bericht "The State of Critical Infrastructure Resilience " enthält wichtige Erkenntnisse für öffentlich und privat betriebene Versorgungsunternehmen.

Versorgungssysteme sind bedroht

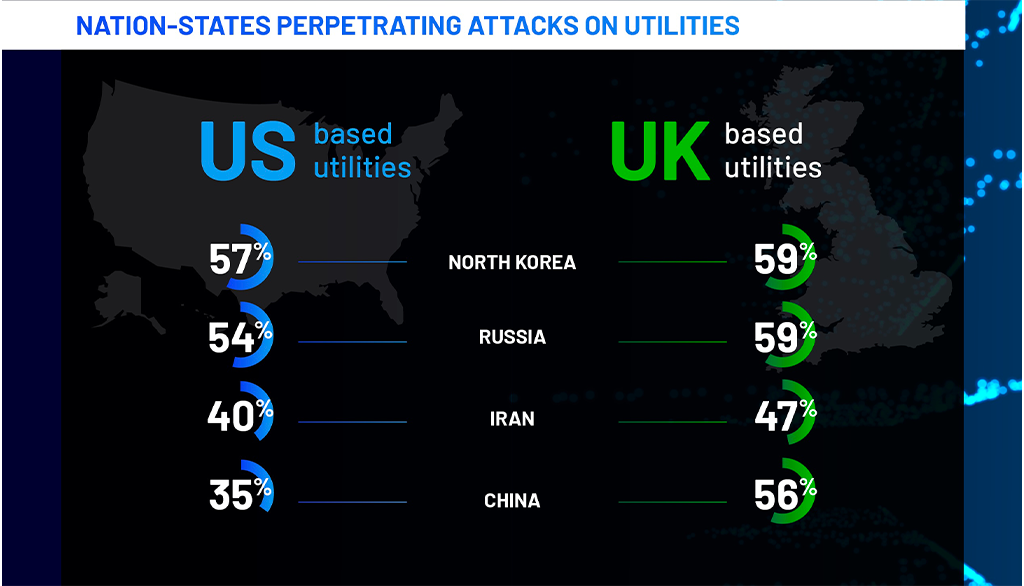

Ganz gleich, ob sie Geld erpressen, Spionage betreiben oder politischen Einfluss gewinnen wollen, Angriffe auf Infrastrukturen sind für Angreifer aus Staaten eine einmalige Gelegenheit. Experten sind sich einig, dass die Motivation der Angreifer eine Forderung nach Lösegeld sein könnte - oder der Versuch, unentdeckt zu bleiben und stattdessen Hintertüren einzubauen oder Daten zu exfiltrieren.

"Viele öffentliche Versorgungsunternehmen sind sich wahrscheinlich nicht bewusst, dass China in ihre Infrastruktur eingedrungen ist", bemerkt Chris Inglis, ehemaliger US National Cyber Director und strategischer Berater von Semperis.

Kritische Infrastrukturen erfordern operative Ausfallsicherheit

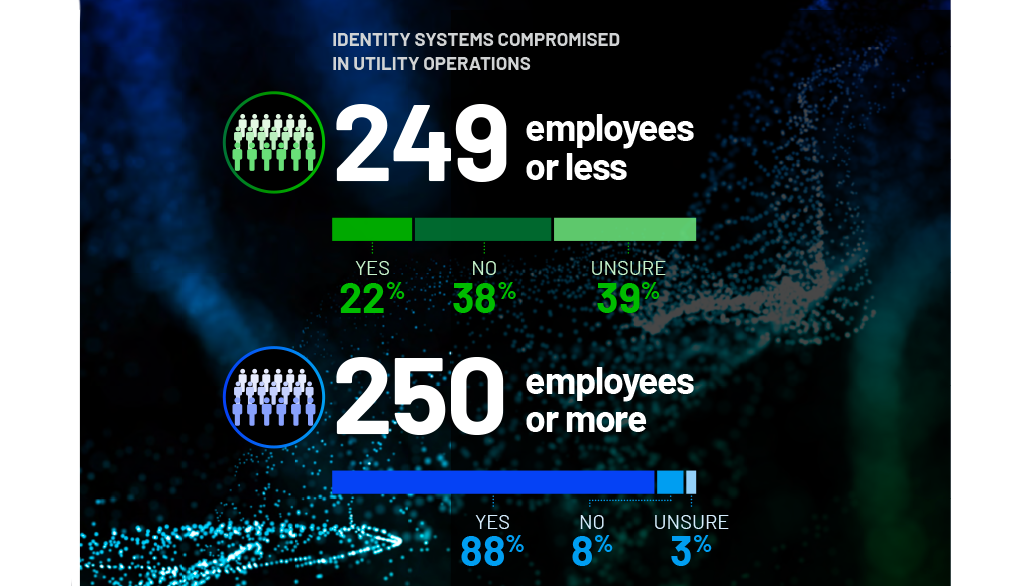

Betreiber kritischer Infrastrukturen sollten der betrieblichen Ausfallsicherheit höchste Priorität einräumen. Die komplexe Cyber-Bedrohungslandschaft von heute erfordert einen proaktiven Ansatz für die Ausfallsicherheit - einen Ansatz, der davon ausgeht, dass ein Verstoß vorliegt, und der die Organisation darauf vorbereitet, auf jede Bedrohung zu reagieren und sich von ihr zu erholen, die ihren Auftrag unterbrechen könnte. Für fast jedes Unternehmen bedeutet dies, dass die Stabilität der Identitätsinfrastruktur gesichert werden muss.

Die kritische Rolle von Identitätssystemen - wie Active Directory (AD), Entra ID und Okta - bei der Authentifizierung und Autorisierung hat sie zu einem Top-Angriffsziel gemacht. Angreifer nutzen die Kompromittierung von Identitätssystemen, um ihre Privilegien in der angegriffenen Umgebung zu erweitern oder Active Directory auszuschalten, um das Unternehmen lahmzulegen; ohne ein funktionierendes AD können sich Benutzer nicht anmelden und auf Ressourcen kann nicht zugegriffen werden.

Weitere Ressourcen

Erfahren Sie mehr darüber, wie Sie identitätsbasierte Angriffe verhindern, erkennen und darauf reagieren können.