Entradas destacadas

- Jorge de Almeida Pinto

- 10 de julio de 2025

Categorías

Últimas entradas

Categorías

Copia de seguridad y recuperación de Active Directory

La recuperación de identidades y la gestión de crisis son inseparables para una respuesta eficaz a los incidentes

- Alex Weinert | Director de Producto

- 08 de octubre de 2025

Cuando se produce un incidente cibernético, reina el caos. La empresa entra en pánico, la presión aumenta y el rendimiento depende de la capacidad del equipo para colaborar e innovar. Ready1 para la gestión de crisis de identidad reúne a equipos y herramientas, agilizando la recuperación de identidades e IR y acelerando la vuelta a la normalidad de las operaciones empresariales.

Desbloquear la inigualable resistencia de la identidad: La asociación Semperis-Cohesity

- Chris Salzgeber | Director de Producto, Integraciones

- 17 de septiembre de 2025

La asociación Semperis-Cohesity es la convergencia de dos líderes del sector, cada uno con una experiencia singular. Con Cohesity Identity Resilience, las organizaciones pueden confiar en que sus sistemas de identidad críticos son seguros y recuperables.

5 claves para la recuperación de Active Directory tolerante a fallos

- Kriss Stephen | Arquitecto principal de soluciones

- 05 de agosto de 2025

La recuperación de bosques de Active Directory (AD) es una de las tareas más complejas a las que puede enfrentarse un profesional de TI, por lo que no querrá no estar preparado durante un incidente real. Conozca 5 elementos clave que necesita para garantizar una recuperación tolerante a fallos en el peor de los casos.

Seguridad de Active Directory

Desbloquear la inigualable resistencia de la identidad: La asociación Semperis-Cohesity

- Chris Salzgeber | Director de Producto, Integraciones

- 17 de septiembre de 2025

La asociación Semperis-Cohesity es la convergencia de dos líderes del sector, cada uno con una experiencia singular. Con Cohesity Identity Resilience, las organizaciones pueden confiar en que sus sistemas de identidad críticos son seguros y recuperables.

Cómo proteger las cuentas de servicio: Proteger el talón de Aquiles de la seguridad de la identidad

- Ran Harel

- 24 de julio de 2025

Proteger las cuentas de servicio es esencial para la seguridad de los sistemas de identidad, pero en la práctica requiere mucho tiempo y recursos. Descubra por qué las cuentas de servicio son una brecha de seguridad persistente y cómo solucionarla.

Mejore la seguridad de AD híbrida con una respuesta automatizada y una administración racionalizada

- Eran Gewurtz | Director de Gestión de Productos

- 22 de julio de 2025

Las cuentas de servicio son fáciles de desconfigurar, difíciles de controlar y a menudo se olvidan, lo que las convierte en puntos de entrada ideales para los ciberatacantes. Descubra cómo DSP amplía su capacidad para descubrir, supervisar, controlar y proteger las cuentas de servicio.

Seguridad de AD 101

Cómo defenderse de un ataque de pulverización de contraseñas

- Daniel Petri | Director de Formación

Active Directory sigue siendo un componente de infraestructura crítico para la gestión de recursos de red, credenciales de inicio de sesión y autenticación de usuarios. Sin embargo, su centralidad lo convierte en un objetivo principal para los ciberataques. Uno de estos ciberataques en evolución es el pulverizador de contraseñas, una amenaza que ha ganado en complejidad en los últimos años. Los ataques de pulverización de contraseñas destacan por su...

Cómo defenderse de la inyección de historial SID

- Daniel Petri | Director de Formación

La inyección del historial del identificador de seguridad (SID) es un sofisticado vector de ciberataque dirigido a entornos de Active Directory de Windows. Este ataque explota el atributo SID History, cuyo objetivo es mantener los derechos de acceso de los usuarios durante las migraciones de un dominio a otro. Al inyectar valores SID maliciosos en este atributo, un atacante puede escalar...

Defensa contra ataques de inyección LDAP: Seguridad AD 101

- Daniel Petri | Director de Formación

La inyección LDAP representa un formidable vector de ciberataque, dirigido a los mecanismos de autenticación y autorización dentro de su entorno Active Directory. Al explotar la validación de entrada incorrecta, los atacantes pueden manipular las declaraciones LDAP y potencialmente obtener acceso no autorizado a su servicio de directorio. Los expertos en ciberseguridad y seguridad de identidades de Semperis tienen un profundo conocimiento de la inyección LDAP,...

Herramientas comunitarias

EntraGoat Escenario 6: Explotación de la Autenticación Basada en Certificados para Hacerse Pasar por el Administrador Global en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 12 de agosto de 2025

Nota del editor Este escenario forma parte de una serie de ejemplos que demuestran el uso de EntraGoat, nuestro entorno de simulación Entra ID. Puede leer una visión general de EntraGoat y su valor aquí. El Escenario 6 del EntraGoat detalla una técnica de escalamiento de privilegios en el Entra ID de Microsoft donde...

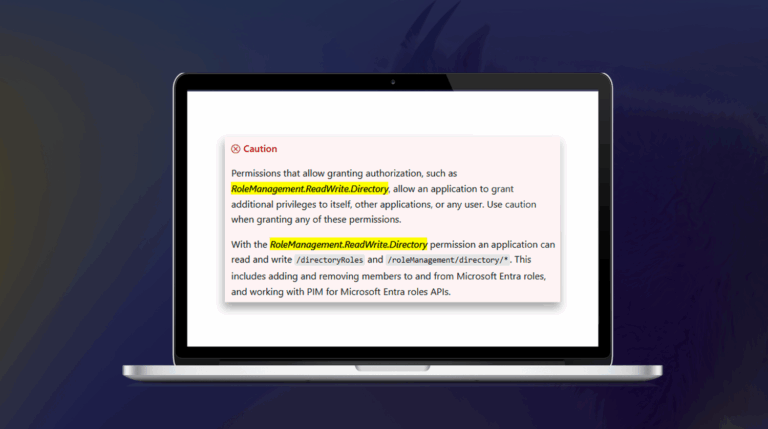

EntraGoat Escenario 2: Explotación de Permisos Gráficos Exclusivos para Aplicaciones en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 05 de agosto de 2025

En nuestro segundo escenario de ataque EntraGoat, sigue los pasos de un certificado filtrado descuidadamente para capturar la contraseña de administrador global y comprometer por completo el Entra ID.

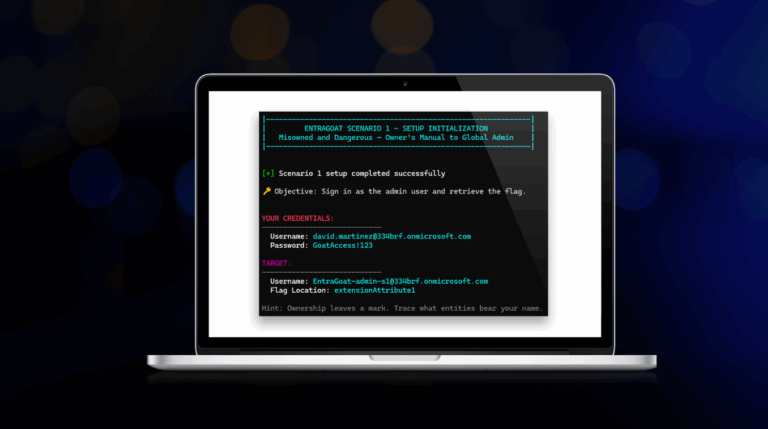

EntraGoat Escenario 1: Abuso de la titularidad principal del servicio en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 05 de agosto de 2025

¿Cómo puede una cuenta comprometida de un usuario con pocos privilegios explotar la propiedad principal del servicio y completar una toma de posesión del inquilino Entra ID? Descúbralo cuando se sumerja en el Escenario 1 de EntraGoat.

Modernización de directorios

Migración y consolidación de Active Directory centradas en la seguridad

- Michael Masciulli

Las organizaciones empresariales con entornos heredados de Active Directory (AD) tienen un problema de seguridad. Su infraestructura de AD probablemente se ha degradado con el tiempo y ahora alberga múltiples vulnerabilidades de seguridad debido a una arquitectura ineficiente, múltiples configuraciones erróneas y aplicaciones heredadas mal protegidas. Sin embargo, la migración y consolidación de Active Directory, especialmente en el caso de...

Migración a Active Directory: 15 pasos para el éxito

- Daniel Petri | Director de Formación

Los proyectos de migración de Active Directory (AD) pueden ser desafiantes y complejos. Estos proyectos implican la migración de usuarios, grupos, equipos y aplicaciones de un dominio o bosque de AD a otro. Una planificación y ejecución cuidadosas pueden ayudar a su equipo de migración a completar con éxito la migración de AD, con la mínima interrupción para los usuarios finales y...

Por qué la modernización de AD es fundamental para su programa de ciberseguridad

- Mickey Bresman

Active Directory (AD) es el principal almacén de identidades de muchas organizaciones. Como tal, AD también se ha convertido en un objetivo importante para los malos actores. Si los atacantes obtienen acceso a AD, obtienen acceso a cualquier recurso de la organización. En un escenario híbrido on-prem/nube, que es común hoy en día, eso incluye el acceso...

Desde el frente

Hola, me llamo Domain Admin

- Mickey Bresman

Mis amigos saben que soy aficionado al cine. Como también soy un entusiasta de las artes marciales mixtas, una de mis favoritas de todos los tiempos es El club de la lucha, basada en la primera novela de Chuck Palahniuk. La historia trata de una crisis de identidad: rebelarse contra el consumismo, intentar encontrar la verdad y el sentido de la vida, y convertirse en una persona "de verdad"...

Nuevas estadísticas sobre ransomware revelan una mayor necesidad de seguridad y resistencia de Active Directory

- Mickey Bresman

A estas alturas, todos estamos familiarizados con la necesidad de adoptar una mentalidad de "asumir la brecha" en lo que respecta al ransomware y otras ciberamenazas. Para comprender mejor la necesidad y los retos de este enfoque, nos hemos asociado con la empresa internacional de investigación de mercados Censuswide para preguntar a las organizaciones sobre su experiencia con los ataques de ransomware. Lo que...

LockBit, las fuerzas del orden y usted

- Mickey Bresman

Otro día, otra entrega de la saga LockBit. El último acontecimiento en la interminable historia de las bandas de ciberdelincuentes contra las fuerzas del orden es casi digno de su propia serie de televisión. Pero, ¿qué significa para usted, la persona que debe defender su organización y mantener su capacidad de...

Protección de identidad híbrida

Desbloquear la inigualable resistencia de la identidad: La asociación Semperis-Cohesity

- Chris Salzgeber | Director de Producto, Integraciones

- 17 de septiembre de 2025

La asociación Semperis-Cohesity es la convergencia de dos líderes del sector, cada uno con una experiencia singular. Con Cohesity Identity Resilience, las organizaciones pueden confiar en que sus sistemas de identidad críticos son seguros y recuperables.

EntraGoat Escenario 6: Explotación de la Autenticación Basada en Certificados para Hacerse Pasar por el Administrador Global en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 12 de agosto de 2025

Nota del editor Este escenario forma parte de una serie de ejemplos que demuestran el uso de EntraGoat, nuestro entorno de simulación Entra ID. Puede leer una visión general de EntraGoat y su valor aquí. El Escenario 6 del EntraGoat detalla una técnica de escalamiento de privilegios en el Entra ID de Microsoft donde...

EntraGoat Escenario 2: Explotación de Permisos Gráficos Exclusivos para Aplicaciones en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 05 de agosto de 2025

En nuestro segundo escenario de ataque EntraGoat, sigue los pasos de un certificado filtrado descuidadamente para capturar la contraseña de administrador global y comprometer por completo el Entra ID.

Catálogo de ataques a la identidad

Cómo defenderse de los ataques de adivinación de contraseñas

- Daniel Petri | Director de Formación

- 13 de junio de 2025

Esto es lo que necesita saber sobre la adivinación de contraseñas y cómo proteger Active Directory y su organización.

Explicación del abuso de las preferencias de directiva de grupo

- Huy Kha | Arquitecto Senior de Identidad y Seguridad

- 13 de mayo de 2025

La función Preferencias de directiva de grupo proporciona una vía bien conocida para que los ciberatacantes descubran contraseñas fácilmente descodificables en Active Directory. Aprenda a detectar esta vulnerabilidad y a defenderse contra ella.

Explicación del ataque ESC1

- Huy Kha | Arquitecto Senior de Identidad y Seguridad

- 01 de mayo de 2025

Descubra cómo los errores de configuración de las plantillas de certificados en Active Directory Certificate Services (AD CS) permiten los ataques ESC1, lo que permite a los ciberatacantes escalar rápidamente privilegios y comprometer potencialmente redes enteras.

Detección de amenazas a la identidad y respuesta

Desbloquear la inigualable resistencia de la identidad: La asociación Semperis-Cohesity

- Chris Salzgeber | Director de Producto, Integraciones

- 17 de septiembre de 2025

La asociación Semperis-Cohesity es la convergencia de dos líderes del sector, cada uno con una experiencia singular. Con Cohesity Identity Resilience, las organizaciones pueden confiar en que sus sistemas de identidad críticos son seguros y recuperables.

EntraGoat Escenario 6: Explotación de la Autenticación Basada en Certificados para Hacerse Pasar por el Administrador Global en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 12 de agosto de 2025

Nota del editor Este escenario forma parte de una serie de ejemplos que demuestran el uso de EntraGoat, nuestro entorno de simulación Entra ID. Puede leer una visión general de EntraGoat y su valor aquí. El Escenario 6 del EntraGoat detalla una técnica de escalamiento de privilegios en el Entra ID de Microsoft donde...

EntraGoat Escenario 2: Explotación de Permisos Gráficos Exclusivos para Aplicaciones en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 05 de agosto de 2025

En nuestro segundo escenario de ataque EntraGoat, sigue los pasos de un certificado filtrado descuidadamente para capturar la contraseña de administrador global y comprometer por completo el Entra ID.

Nuestra misión: Ser una fuerza benéfica

Duns 100 sitúa a Semperis entre las 15 mejores empresas para trabajar

- Yarden Gur

Este mes Semperis ha marcado dos hitos. En primer lugar, Deloitte reconoció a la empresa como una de las 100 empresas tecnológicas de más rápido crecimiento en Norteamérica y (por tercer año consecutivo) una de las 10 empresas tecnológicas de más rápido crecimiento en el área metropolitana de Nueva York. A continuación, la empresa fue...

Qué significa ser una empresa impulsada por una misión

- Mickey Bresman

En nombre de todo el equipo, me complace anunciar que Semperis ha sido incluida en la lista 2022 de las mejores empresas para trabajar de Inc. Esta lista anual distingue a los lugares de trabajo mejor valorados por sus empleados en temas como beneficios, confianza en la alta dirección, gestión del cambio y desarrollo profesional. No podía...

Protección de identidad híbrida: Ian Glazer, fundador de IDPro

- Sean Deuby | Tecnólogo principal, América

No querrá perderse el último episodio del podcast sobre identidad híbrida (HIP). En esta sesión, tengo el placer de hablar con el fundador de IDPro y vicepresidente senior de gestión de productos de identidad de Salesforce, Ian Glazer. ¿Qué hay de nuevo en IDPro? IDPro se ha convertido en la organización para profesionales de la identidad que buscan...

Purple Knight

Purple Knight La puntuación mejora la comprensión de las vulnerabilidades de seguridad de los sistemas de identidad

- Ran Harel

Nuestra última versión Purple Knight (PK) v4.2 introduce cambios fundamentales, sobre todo en lo que respecta al nuevo cálculo de la puntuación. De un enfoque más amplio que tenía en cuenta todos los indicadores, hemos pasado a centrarnos en los indicadores "fallidos", aquellos que ponen de manifiesto auténticas amenazas para la seguridad en su entorno. El objetivo de este cambio es...

Semperis ofrece una nueva protección contra las infracciones de Okta

- Equipo de investigación de Semperis

En un panorama digital en constante evolución, las organizaciones confían en soluciones sólidas de protección de identidades para salvaguardar los datos confidenciales y mantener operaciones seguras. Para la mayoría de las empresas, eso significa proteger Active Directory y Entra ID (anteriormente Azure AD). Pero la protección de la identidad es igual de vital para las organizaciones que utilizan Okta,...

Cómo prevenir un ataque Man-in-the-Middle: Seguridad AD 101

- Daniel Petri | Director de Formación

Un ataque man-in-the-middle, también conocido como ataque MitM, es una forma de escucha para intentar robar datos confidenciales, como credenciales de usuario. Estos ataques pueden suponer una grave amenaza para la seguridad de la red de las organizaciones, especialmente en entornos que utilizan Microsoft Active Directory (AD) para la gestión de identidades. Como Active...

Universidad Semperis

BadSuccessor: Cómo Detectar y Mitigar la Escalada de Privilegios dMSA

- Equipo Semperis

- 05 de junio de 2025

La técnica de ataque BadSuccessor Active Directory aprovecha una peligrosa vulnerabilidad de Windows Server 2025. Descubra cómo los indicadores DSP de exposición y compromiso le permiten detener de forma proactiva la actividad maliciosa.

Aprovechamiento del dilema del intruso para la defensa de Active Directory

- Huy Kha | Arquitecto Senior de Identidad y Seguridad

- 20 de mayo de 2025

¿Puede crear una defensa AD que aproveche las técnicas de ataque de los intrusos? Aprenda a utilizar selectivamente los métodos propios de un atacante para detectarlo y expulsarlo.

Defenderse contra el cable: Evitar el uso malintencionado de la herramienta de postexplotación

- Huy Kha | Arquitecto Senior de Identidad y Seguridad

- 06 de mayo de 2025

Las herramientas de post-explotación -como Cable, la herramienta de pentesting específica de Active Directory- están pensadas para educar a los equipos de seguridad. Pero los atacantes también las utilizan. He aquí cómo detectar y defenderse contra el uso malicioso de la herramienta Cable.

La perspectiva del CISO

Hola, me llamo Domain Admin

- Mickey Bresman

Mis amigos saben que soy aficionado al cine. Como también soy un entusiasta de las artes marciales mixtas, una de mis favoritas de todos los tiempos es El club de la lucha, basada en la primera novela de Chuck Palahniuk. La historia trata de una crisis de identidad: rebelarse contra el consumismo, intentar encontrar la verdad y el sentido de la vida, y convertirse en una persona "de verdad"...

Nuevas estadísticas sobre ransomware revelan una mayor necesidad de seguridad y resistencia de Active Directory

- Mickey Bresman

A estas alturas, todos estamos familiarizados con la necesidad de adoptar una mentalidad de "asumir la brecha" en lo que respecta al ransomware y otras ciberamenazas. Para comprender mejor la necesidad y los retos de este enfoque, nos hemos asociado con la empresa internacional de investigación de mercados Censuswide para preguntar a las organizaciones sobre su experiencia con los ataques de ransomware. Lo que...

Cumplimiento del DORA e ITDR

- Daniel Lattimer | Vicepresidente de Área - EMEA Oeste

Las organizaciones del sector de los servicios financieros de la Unión Europea (UE) tienen menos de un año para demostrar que cumplen la Ley de Resiliencia Operativa Digital (DORA). ¿Qué es la DORA, se aplica a su organización y cómo se entrecruza el cumplimiento de la DORA con una de las principales preocupaciones actuales en materia de ciberseguridad: la detección de amenazas a la identidad y...

Investigación de amenazas

EntraGoat Escenario 6: Explotación de la Autenticación Basada en Certificados para Hacerse Pasar por el Administrador Global en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 12 de agosto de 2025

Nota del editor Este escenario forma parte de una serie de ejemplos que demuestran el uso de EntraGoat, nuestro entorno de simulación Entra ID. Puede leer una visión general de EntraGoat y su valor aquí. El Escenario 6 del EntraGoat detalla una técnica de escalamiento de privilegios en el Entra ID de Microsoft donde...

EntraGoat Escenario 2: Explotación de Permisos Gráficos Exclusivos para Aplicaciones en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 05 de agosto de 2025

En nuestro segundo escenario de ataque EntraGoat, sigue los pasos de un certificado filtrado descuidadamente para capturar la contraseña de administrador global y comprometer por completo el Entra ID.

EntraGoat Escenario 1: Abuso de la titularidad principal del servicio en Entra ID

- Jonathan Elkabas y Tomer Nahum

- 05 de agosto de 2025

¿Cómo puede una cuenta comprometida de un usuario con pocos privilegios explotar la propiedad principal del servicio y completar una toma de posesión del inquilino Entra ID? Descúbralo cuando se sumerja en el Escenario 1 de EntraGoat.

Sin categoría

Mejore la seguridad de AD híbrida con una respuesta automatizada y una administración racionalizada

- Eran Gewurtz | Director de Gestión de Productos

- 22 de julio de 2025

Las cuentas de servicio son fáciles de desconfigurar, difíciles de controlar y a menudo se olvidan, lo que las convierte en puntos de entrada ideales para los ciberatacantes. Descubra cómo DSP amplía su capacidad para descubrir, supervisar, controlar y proteger las cuentas de servicio.

Cómo defenderse de los ataques de adivinación de contraseñas

- Daniel Petri | Director de Formación

- 13 de junio de 2025

Esto es lo que necesita saber sobre la adivinación de contraseñas y cómo proteger Active Directory y su organización.

Recursos de seguridad de AD

Manténgase informado. Obtenga las últimas noticias y recursos sobre detección y respuesta a amenazas de identidad (ITDR), seguridad híbrida de Active Directory (AD) y ciberresiliencia, de la mano de los expertos de Semperis.