De nombreuses cyberattaques passent inaperçues jusqu'à ce que le mal soit fait, malgré les efforts déployés par les organisations pour les prévenir. Et de nombreuses attaques d'identité réussies utilisent les mêmes techniques éprouvées qui fonctionnent depuis des années, telles que les attaques par pulvérisation de mot de passe et les attaques par force brute. Microsoft estime que les attaques par pulvérisation de mot de passe sont responsables de plus d'un tiers de toutes les compromissions de comptes dans les entreprises. En fait, l'une des récentes attaques par pulvérisation de mot de passe les plus réussies est celle de Midnight Blizzard, que Microsoft a découverte en janvier.

Alors pourquoi les attaques liées à l'identité - même celles qui sont déjà connues, comme la pulvérisation de mots de passe - sont-elles si difficiles à prévenir ? Une partie du problème réside dans l'absence de pratiques fondamentales de sécurité des systèmes d'identité, une défaillance qui a été bien documentée par Microsoft et qui a également été observée par l'équipe de Semperis Breach Preparedness & Response Services. L'analyse continue de l'environnement AD et Entra ID pour détecter les vulnérabilités et combler les lacunes en matière de sécurité peut permettre d'éviter bon nombre des violations constatées par notre équipe.

Mais même pour les organisations ayant les meilleures pratiques en matière de sécurité des systèmes d'identité, certaines attaques sont notoirement difficiles à détecter. La principale difficulté consiste à séparer le signal du bruit. Dans de nombreux cas, les outils de cybersécurité des organisations ne peuvent pas détecter les attaques avancées - ou bien les attaques sont détectées mais le bruit est si élevé que le signal passe inaperçu.

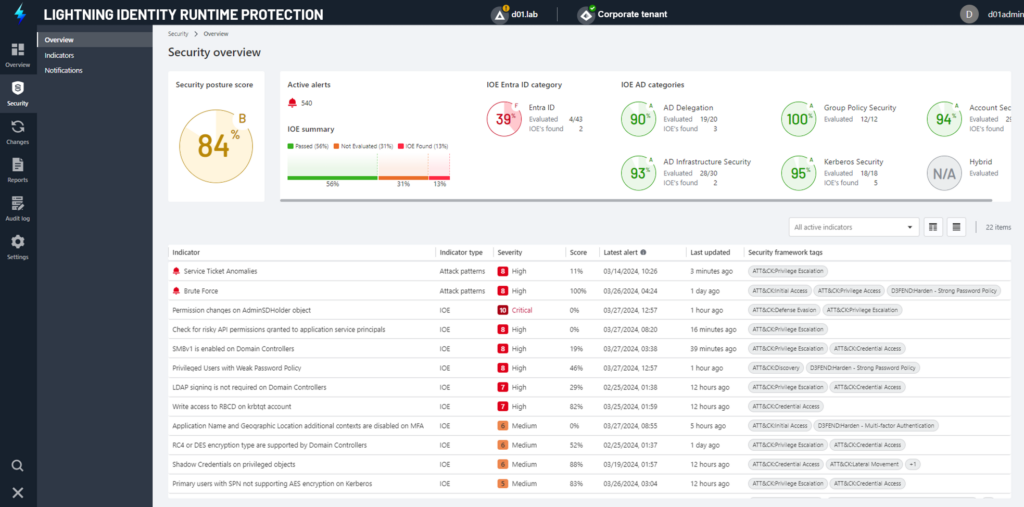

Les organisations ont besoin de meilleurs moyens pour découvrir les attaques les plus répandues. C'est là que la nouvelle offre de Semperis - Lightning Identity Runtime Protection - entre en jeu.

Détection de schémas d'attaque en direct, alimentée par l'IA et élaborée par des experts

Lightning Identity Runtime Protection adopte une approche innovante pour détecter les attaques les plus couronnées de succès en combinant une expérience approfondie de l'apprentissage automatique avec des connaissances réelles sur la façon dont les attaques fonctionnent dans la nature. Dirigée par Igor Baikalov, Chief Scientist de Semperis et expert en construction de modèles d'IA et d'apprentissage automatique spécifiquement dans le contexte de la sécurité de l'identité, notre équipe de recherche sur les menaces a examiné les techniques d'attaque qui font continuellement la une des journaux et a développé des algorithmes d'apprentissage automatique qui détectent ces attaques omniprésentes.

S'appuyant sur les capacités de prévention, de détection et de réponse aux menaces d'identité de Directory Services Protector (DSP), Lightning IRP capture et analyse les événements d'authentification afin de déterminer s'ils font partie d'un modèle d'attaque ou s'ils peuvent signaler un comportement anormal. Le score d'anomalie utilise les données de connexion et d'activité d'accès pour mettre en évidence la probabilité d'une attaque, en se concentrant sur les menaces prioritaires :

- Pulvérisation de mot de passe : Surveiller les tentatives de connexion pour détecter les schémas indiquant une attaque par pulvérisation de mot de passe.

- Force brute : Surveillez les tentatives de connexion répétées et rapides contre un seul utilisateur afin de détecter les attaques potentielles par force brute.

- Logons anormaux : Découvrir les connexions AD anormales

- Accès anormal aux ressources : Surveiller l'activité des utilisateurs et toute interaction avec les services qui pourrait indiquer une attaque contre les services AD.

- Anomalies dans les tickets de service : Recherche d'exigences suspectes en matière de tickets de service qui pourraient indiquer une attaque de Kerberoasting sur AD.

Les données fournies par Lightning IRP peuvent aider les équipes de sécurité à intercepter ou à prévenir un incident de sécurité en identifiant la manière dont un réseau a été pénétré, les portes dérobées qui ont été créées et les informations d'identification privilégiées qui ont été compromises. En plus de la notification d'une attaque potentielle, Lightning IRP fournit les détails nécessaires pour l'atténuer et génère un événement Syslog afin qu'une alerte puisse être envoyée à un système SIEM.

En vous aidant à vous concentrer sur les facteurs qui indiquent une menace de haute priorité, Lightning IRP vous aide à réduire les risques et à accélérer le temps de réponse pour les incidents liés à l'identité.

Extension de la détection et de la réponse aux menaces liées à l'identité pour Entra ID

En plus de l'introduction d'Identity Runtime Protection, nous avons récemment étendu nos capacités de détection et de réponse aux menaces d'identité pour Entra ID avec la dernière version de Directory Services Protector, en nous appuyant sur notre longue expérience pour aider les organisations à protéger leurs systèmes d'identité hybrides.

DSP pour Entra ID fournit des indicateurs spécifiques pour Entra ID, une vue des identités hybrides afin que vous puissiez suivre les changements dans l'environnement hybride, et de nouvelles façons de remédier aux changements non désirés dans Entra ID, y compris la capacité de :

- Créer des règles personnalisées pour répondre à des changements spécifiques d'Entra ID

- Auto-undo ou notification aux utilisateurs lorsqu'un changement spécifique est détecté

- Filtrer et rechercher les règles déclenchées

Parce que les systèmes d'identité sont la cible principale des cyberattaquants, les organisations ont besoin de solutions qui peuvent protéger AD et Entra ID avant, pendant et après les attaques. DSP offre une visibilité inégalée sur les menaces et de puissantes capacités de remédiation dans l'environnement AD hybride. Désormais, avec IRP, les entreprises peuvent relever un autre défi de taille : découvrir les vraies menaces dans le blizzard du bruit des signaux d'attaque, réduisant ainsi le risque d'une attaque réussie du système d'identité.