détection et résolution des menaces liées à l'identité

Catégories

- Sauvegarde et récupération d'Active Directory (63)

- Sécurité Active Directory (214)

- Sécurité AD 101 (17)

- Outils communautaires (19)

- Modernisation de l'annuaire (9)

- En première ligne (69)

- Protection de l'identité hybride (68)

- Catalogue des attaques d'identité (29)

- Détection et réponse aux menaces liées à l'identité (143)

- Notre mission : Être une force pour le bien (14)

- Purple Knight (5)

- Université Semperis (1)

- Le point de vue du RSSI (16)

- Recherche sur les menaces (68)

Semperis contribue à deux guides pratiques du NIST sur l'intégrité des données

- Michele Crockett

Le NIST recommande des solutions complémentaires, à l'instar d'une équipe de super-héros de la sécurité Pour réussir à protéger les données de votre entreprise contre les ransomwares, vous devez procéder comme si vous réunissiez une équipe de super-héros. Chaque membre de l'équipe dispose d'un pouvoir singulier qui, individuellement, semble limité. Mais ensemble, ils peuvent vaincre le mal. Alors que le nombre de cyberattaques...

Protection de l'identité hybride (HIP) : prévisions pour 2021

- Thomas Leduc

L'année 2020 a été une année extrêmement perturbante dans le monde entier. Bien que la cybersécurité ait pu être un bruit de fond dans un monde préoccupé par les questions de santé et de finance, les cyberattaques généralisées ont laissé des traces qui se feront sentir dans les années à venir. Nous avons demandé à des intervenants experts de la récente conférence Hybrid Identity Protection (HIP) de nous faire part d'une brève rétrospective de ce qui s'est passé en 2020 et de ce sur quoi ils se concentrent pour l'année à venir....

Flashback NotPetya : La dernière attaque de la chaîne d'approvisionnement expose Active Directory à un risque de compromission

- Chris Roberts

La semaine dernière, on a appris qu'un adversaire sophistiqué avait pénétré le réseau de FireEye et volé les outils d'évaluation de l'équipe rouge de la société.Cette attaque serait liée à un assaut plus large de la chaîne d'approvisionnement qui a frappé des organisations gouvernementales, de conseil, de technologie et de télécommunication en Amérique du Nord, en Europe, en Asie et au Moyen-Orient.Pour avoir une idée de la nature de cet ensemble d'outils volés...

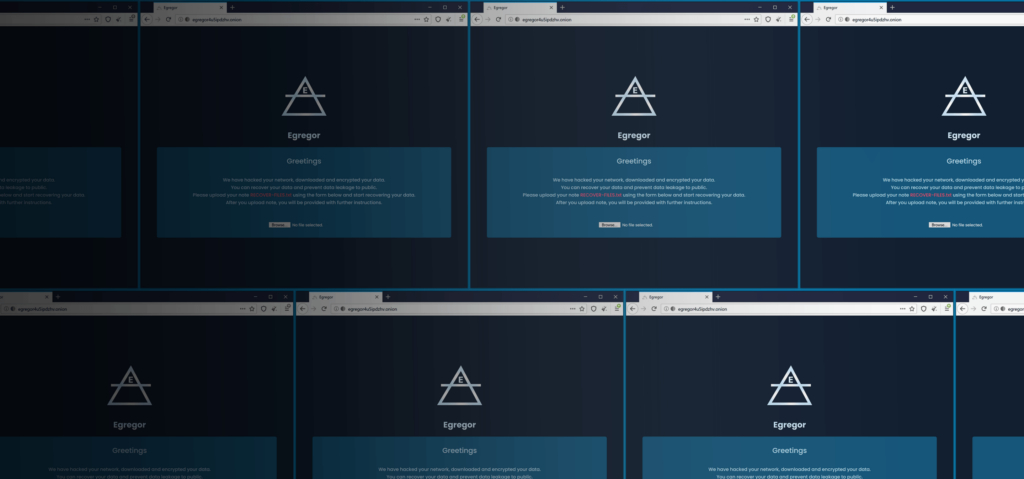

L'attaque de Kmart par le ransomware Egregor rappelle que l'Active Directory doit être protégé et récupérable

- Darren Mar-Elia, vice-président des produits

La dernière attaque de ransomware-as-a-service laisse le célèbre détaillant Kmart avec des pannes de service et un Active Directory compromis. Après le retrait du ransomware Maze le mois dernier, nombre de ses affiliés se sont tournés vers le nouveau ransomware, Egregor. Nommé d'après un terme occulte signifiant l'énergie ou la force collective...

Les enjeux sont plus importants dans le secteur de la santé : Lutter contre la cybercriminalité en cas de pandémie

- Gil Kirkpatrick

Dans le secteur de la santé, les problèmes de cybersécurité ont des conséquences qui vont bien au-delà de la perte de données. Récemment, le FBI et d'autres agences fédérales ont mis en garde contre une menace crédible de "cybercriminalité accrue et imminente" pour les hôpitaux et les prestataires de soins de santé américains. Des groupes criminels ciblent le secteur de la santé pour y perpétrer des "vols de données"...

Du ver de sable à un avenir plus sûr : Leçons tirées de la protection hybride de l'identité 2020

- Thomas Leduc

Quatre jours, 23 intervenants et 1576 participants plus tard, la troisième conférence annuelle Hybrid Identity Protection 2020 (HIP) s'est achevée. Et bien qu'il ait été entièrement virtuel pour la première fois, l'événement de cette année a été l'un des plus puissants à ce jour. Jour 1 - Gestion de crise 24 heures à peine...

L'armement d'Active Directory : Un regard de l'intérieur sur les attaques de ransomware Ryuk, Maze et SaveTheQueen

- Thomas Leduc

Plus que jamais, Active Directory (AD) est dans la ligne de mire des attaquants. Dans ce blog, nous examinerons comment les attaques de ransomware exploitent AD et comment les entreprises peuvent faire évoluer leurs stratégies défensives pour garder une longueur d'avance sur les attaquants. Tout d'abord, un petit mot sur la récente vulnérabilité d'escalade des privilèges baptisée Zerologon, qui permet à un attaquant non authentifié disposant d'un accès au réseau...

A retenir de Zerologon : La dernière attaque contre les contrôleurs de domaine

- Thomas Leduc

S'il y a un moment où il faut réexaminer la sécurité de votre Active Directory, c'est bien maintenant. En réponse aux préoccupations croissantes concernant la fameuse vulnérabilité Zerologon (CVE-2020-1472), l'Agence américaine pour la cybersécurité et la sécurité des infrastructures (CISA) a émis une "directive d'urgence" à l'intention des agences fédérales afin qu'elles appliquent immédiatement le correctif de Microsoft. Les entreprises...