L'état de la résilience des infrastructures critiques

Les cybermenaces représentent un risque croissant pour les opérateurs de services publics et la sécurité publique.

Les cyberattaques contre l'eau et l'électricité mettent le public en danger

Dans quelle mesure les fournisseurs d'eau et d'électricité sont-ils prêts à détecter les cybermenaces, à y répondre et à s'en remettre ? Les attaques se multiplient et les interruptions, même brèves, de ces services essentiels peuvent causer des dommages sociaux et économiques considérables.

L'état de la résilience des infrastructures critiques révèle des leçons cruciales pour les services publics et privés.

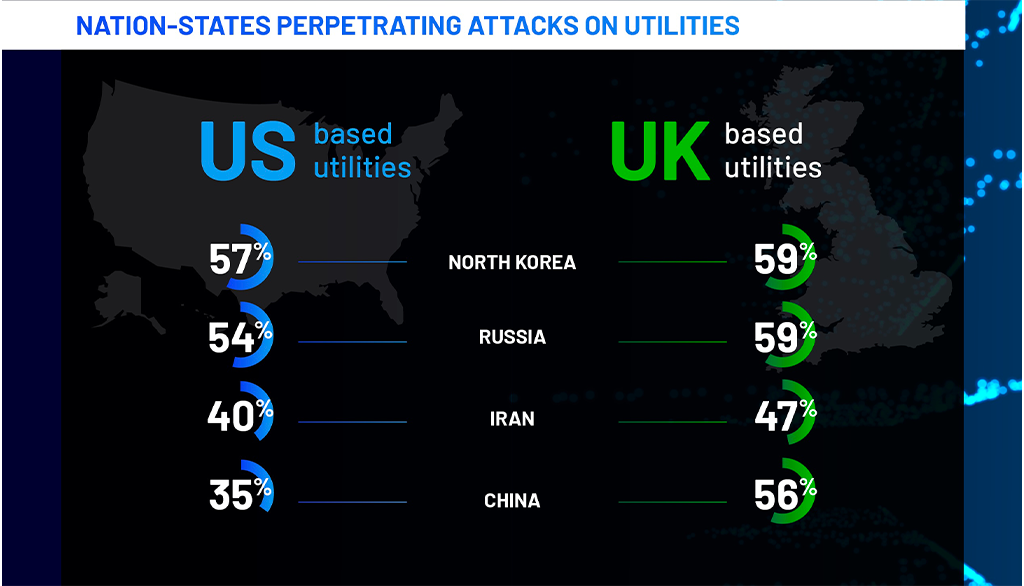

Les services publics sont menacés

Qu'elles visent à extorquer de l'argent, à faire de l'espionnage ou à obtenir une influence politique, les menaces des États-nations voient dans les attaques d'infrastructures une occasion en or. Les experts s'accordent à dire que les motivations des attaquants peuvent être à l'origine d'une demande de rançon ou d'une tentative de passer inaperçus et d'installer des portes dérobées ou d'exfiltrer des données.

"De nombreux services publics ne se rendent probablement pas compte que la Chine a infiltré leur infrastructure", note Chris Inglis, ancien directeur national du cyberespace aux États-Unis et conseiller stratégique de Semperis.

Les infrastructures critiques exigent une résilience opérationnelle

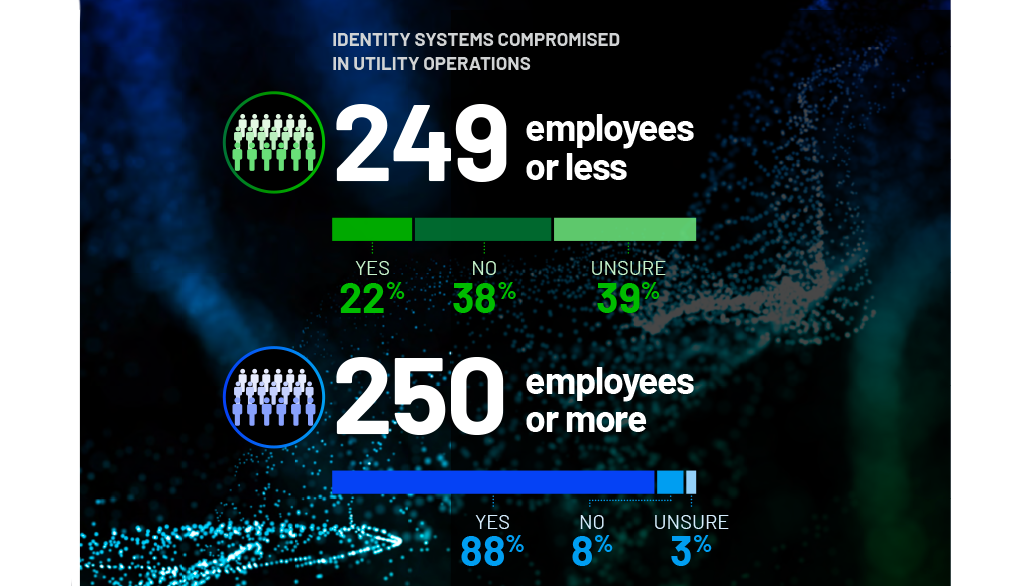

Les opérateurs de services d'infrastructures critiques doivent faire de la résilience opérationnelle une priorité absolue. Le paysage complexe des cybermenaces d'aujourd'hui exige une approche proactive de la résilience - une approche qui suppose une violation et prépare l'organisation à répondre et à se remettre de toute menace susceptible d'interrompre sa mission. Pour presque toutes les organisations, cela signifie qu'il faut assurer la résilience de l'infrastructure d'identité.

Le rôle critique des systèmes d'identité - tels que Active Directory (AD), Entra ID et Okta - dans l'authentification et l'autorisation en a fait une cible privilégiée des attaques. Les attaquants utilisent la compromission de l'identité pour se déplacer latéralement et escalader leurs privilèges dans l'environnement violé ou mettre hors service Active Directory pour paralyser l'organisation ; sans un AD fonctionnel, les utilisateurs ne peuvent pas se connecter et les ressources ne peuvent pas être accédées.

Plus de ressources

En savoir plus sur la manière de prévenir, de détecter et de répondre aux attaques basées sur l'identité.