Directory Services Protector

Proteggete la vostra infrastruttura di identità critica dagli attacchi informatici con la piattaforma di rilevamento e risposta alle minacce all'identità (ITDR) più completa del settore per Active Directory ed Entra ID.

Semperis amplia il rilevamento degli attacchi basato su ML con un focus specializzato sul rischio di identità

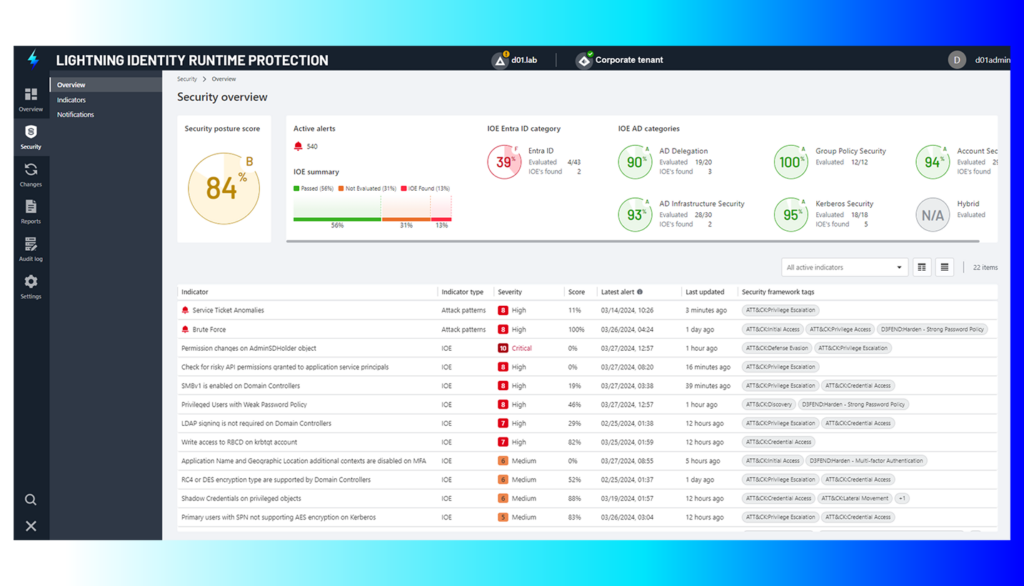

Identity Runtime Protection (IRP), la prima offerta della piattaforma Semperis Lightning™, fonde l'apprendimento automatico profondo con un'esperienza ineguagliata nella sicurezza delle identità per rilevare e bloccare le tecniche di attacco più efficaci.

Per saperne di piùSicurezza AD ibrida completa

Proteggere Active Directory e Entra ID è difficile. Le configurazioni errate si accumulano nel tempo, creando vulnerabilità di sicurezza legacy che gli aggressori amano sfruttare: secondo i ricercatori di Mandiant, infatti, 9 cyberattacchi su 10 coinvolgono l'AD. Semperis offre il rilevamento e la risposta alle minacce AD ibride più completi, monitorando continuamente l'ambiente, annullando automaticamente le modifiche dannose nell'AD on-premises e nell'Entra ID e fornendo una visione unica della postura di sicurezza dell'AD e dell'Entra ID.

Selezionate la sicurezza della vostra Active Directory ibrida

La protezione di Active Directory è difficile a causa della sua complessità e della proliferazione di gruppi di ransomware come LockBit e Vice Society che prendono di mira l'AD con nuove tattiche, tecniche e procedure (TTP). Directory Services Protector mette la sicurezza dell'AD e di Entra ID su un pilota automatico con un monitoraggio continuo delle minacce all'AD, avvisi in tempo reale e funzionalità di rimedio autonome. DSP aiuta a rispondere in modo più efficace agli incidenti di sicurezza dell'AD e agli errori operativi quotidiani.

Valutazione della vulnerabilità

Monitorare costantemente AD ed Entra ID per individuare gli indicatori di esposizione (IOE) e gli indicatori di compromissione (IOC) che potrebbero portare alla compromissione del sistema di identità ibrido. Utilizzate le informazioni integrate sulle minacce fornite da ricercatori esperti di sicurezza per scoprire le configurazioni errate più comuni, come le password scadute e gli account di fiducia con vecchie password.

Correzioni automatizzate

Annullamento automatico delle modifiche dannose in AD on-prem e Entra ID. Creare notifiche di audit sulle modifiche rischiose agli oggetti e agli attributi sensibili di AD e Entra ID.

Tracciabilità a prova di manomissione

Acquisisci le modifiche anche in caso di disconnessione dei servizi di sicurezza, assenza di registri, agenti disattivati o non operativi o modifiche rischiose inserite direttamente in AD.

Tracciamento delle modifiche all'ID Entra

Utilizzate il tracciamento delle modifiche in tempo quasi reale in DSP per Entra ID per monitorare le modifiche alle assegnazioni di ruolo, alle appartenenze ai gruppi e agli attributi degli utenti.

Automatizzare la bonifica di Entra ID

Modifiche automatiche all'Entra ID di utenti, gruppi e ruoli con regole e avvisi personalizzati.

Rapporti di conformità

Usa modelli di report di conformità precostituiti che si allineano agli standard di conformità più comuni, tra cui GDPR, HIPAA, PCI e SOX.

Integrazione con Splunk

Visualizza i dati dettagliati sulla sicurezza di Active Directory (compresi i dati sulle modifiche di Active Directory, i dati di DSP Security Indicator e gli eventi delle regole di notifica di DSP) su Splunk Enterprise per fornire un contesto significativo e la visibilità sulle vulnerabilità dell'intero ambiente.

Integrazione con Microsoft Sentinel

Utilizza i nuovi workbook per Microsoft Sentinel che consentono di visualizzare dati aggiuntivi da DSP, come i dati sulle modifiche di Active Directory e gli eventi delle regole di notifica di DSP, all'interno delle dashboard di Sentinel.

Il tuo Active Directory è vulnerabile a un attacco informatico?

Active Directory è il servizio di identità principale per il 90% delle aziende in tutto il mondo e fornisce l'autenticazione degli utenti e l'accesso alle applicazioni e ai servizi business-critical. Un attacco che metta fuori uso AD (come nel caso dell'attacco NotPetya del 2017 al gigante delle spedizioni Maersk) può interrompere le operazioni aziendali. A causa delle errate configurazioni e delle vulnerabilità senza patch, AD viene preso di mira spesso dagli hacker e dai gruppi di ransomware sofisticati come LockBit e Vice Society. I ricercatori di Mandiant stimano che 9 attacchi su 10 abbiano Active Directory come bersaglio.

Domande frequenti

Directory Services Protector (DSP) è una soluzione per il rilevamento e la risposta alle minacce all'identità (ITDR), riconosciuta da Gartner, che mette la sicurezza di Active Directory ibrida su un pilota automatico con un monitoraggio continuo e una visibilità senza precedenti sugli ambienti AD ed Entra ID on-premises, un monitoraggio a prova di manomissione e un rollback automatico delle modifiche dannose.

Negli attacchi basati su AD, l'unica fonte di dati inalterabile è il flusso di repliche AD, che non rientra nell'ambito di osservazione di alcun SIEM. Inoltre, la maggior parte degli strumenti di verifica delle modifiche AD basati su agenti non ha la visibilità necessaria per rilevare e contrastare tali attacchi. Il flusso di repliche AD è l'unico metodo affidabile per rilevare ogni modifica (prima e durante un attacco), indipendentemente dal modo in cui un aggressore potrebbe tentare di coprire le proprie tracce. DSP si integra con qualsiasi soluzione SIEM che consuma dati in formato SYSLOG. DSP si integra inoltre con Microsoft Sentinel e Splunk. Con Microsoft Sentinel, DSP fornisce cartelle di lavoro che consentono di visualizzare dati DSP aggiuntivi all'interno della dashboard di Sentinel, come i dati sulle modifiche di Active Directory e gli eventi delle regole di notifica. L'applicazione DSP Splunk Enterprise fornisce dati dettagliati sulla sicurezza AD nella dashboard Splunk per fornire ulteriore contesto e visibilità sulle vulnerabilità dell'ambiente.

DSP fornisce una valutazione continua delle vulnerabilità di sicurezza nell'ambiente AD on-prem e ibrido, analizzando centinaia di Indicators of Exposure (IOEs) e compromessi (IOC) in varie categorie della sicurezza AD, tra cui la sicurezza degli account, i Criteri di gruppo, Kerberos, la delega AD, l'infrastruttura AD e Entra ID. DSP fornisce un dashboard con il punteggio complessivo della postura di sicurezza, i punteggi delle categorie, gli indicatori di sicurezza raggruppati in base alla gravità e una guida prioritaria per la correzione da parte degli esperti di sicurezza AD.

Sì, DSP offre il rollback delle modifiche dannose sia per l'AD on-prem che per Entra ID. DSP offre la correzione automatica delle modifiche rischiose nell'AD on-prem e nell'Entra ID per prevenire gli attacchi che si muovono troppo velocemente per l'intervento umano. DSP supporta anche il rollback granulare, consentendo di ripristinare le modifiche a singoli attributi, membri di gruppi, oggetti e contenitori, e a qualsiasi punto nel tempo, non solo a un backup precedente.

DSP non è intrusivo ed è concepito per essere compatibile con AD. Questo approccio unico acquisisce le modifiche senza compromettere la stabilità di AD.

DSP è costruito appositamente per AD ed è in grado di supportare anche gli ambienti AD più complessi, comprese le implementazioni multi-organizzazione e multi-foresta. Grandi e piccole organizzazioni si affidano a Semperis per individuare le vulnerabilità delle directory, intercettare i cyberattacchi in corso e riprendersi rapidamente da ransomware e altre emergenze legate all'integrità dei dati. Con un'elaborazione ottimizzata per alcune delle più grandi organizzazioni del mondo, DSP è in grado di gestire il grande volume di modifiche giornaliere e orarie che sono comuni negli ambienti AD di grandi dimensioni.

Sia Microsoft Defender for Identity (MDI) che le soluzioni Semperis svolgono un ruolo fondamentale nella protezione dei sistemi di identità dagli attacchi:

- MDI utilizza l'analisi basata sugli utenti (UBA) per monitorare e segnalare i comportamenti degli utenti che rientrano nei modelli di attacco all'identità degli utenti noti.

- Semperis protegge l'intero servizio di AD ibrido, il vettore di attacco comune nel 90% degli incidenti, con una tecnologia brevettata e sviluppata appositamente per prevenire, mitigare e recuperare gli attacchi basati sull'identità.

La combinazione delle soluzioni Semperis con Microsoft Defender for Identity (MDI) fornisce una difesa stratificata contro gli attacchi che sfruttano le identità degli utenti e il servizio di identità AD.

Directory Services Protector include modelli di report di conformità che si allineano agli standard di conformità più comuni, tra cui GDPR, HIPAA, PCI e SOX. È possibile importare in DSP singoli pacchetti di conformità per supportare le esigenze dell'organizzazione. È inoltre possibile programmare la generazione e la distribuzione ricorrente di qualsiasi report di DSP , compresi i report di conformità.

Il metodo di valutazione Directory Services Protector comprende vari fattori, tra cui le potenziali conseguenze di una vulnerabilità sfruttata, la facilità di sfruttamento e la prevalenza complessiva. In base a questi fattori, a ogni indicatore viene assegnato un punteggio di gravità (livello e numero) che riflette il potenziale impatto sulla sicurezza, sulla disponibilità e sulle prestazioni. La valutazione della gravità viene poi utilizzata nella formula del punteggio per calcolare il rischio complessivo posto dalla vulnerabilità.

DSP consente di aggiungere singoli oggetti o condizioni che rappresentano un rischio noto a un elenco ignorati, in modo che non attivino più un avviso in DSP o non influenzino il punteggio complessivo della postura di sicurezza. Questo approccio consente di valutare accuratamente il rischio e di accelerare le correzioni.