Grazie alla mia esperienza presso il Microsoft Detection and Response Team (DART), so che gli operatori di ransomware prendono quasi sempre di mira identità con privilegi elevati. Una volta ottenuto il controllo, gli aggressori utilizzano tali identità per diffondere il ransomware, ad esempio attraverso Group Policy o PsExec. Gli attacchi ransomware sono solitamente rumorosi e distruttivi e mirano a causare il massimo impatto nel minor tempo possibile. Per questo motivo è importante non solo recuperare i sistemi di identità dopo un attacco, ma anche garantire che l'ambiente possa essere nuovamente affidabile per evitare attacchi successivi.

La risposta agli incidenti (IR) si è tradizionalmente concentrata sulla ricerca delle minacce e sull'analisi forense per capire come è avvenuto un attacco, identificando gli account e i computer compromessi, analizzando il malware e tracciando le attività dell'aggressore. Tuttavia, quando vengono compromessi sistemi di identità come Active Directory (AD) ed Entra ID, le indagini standard non sono sufficienti. Per ridurre il rischio che gli aggressori possano riavere accesso, il contenimento, l'analisi forense specifica dell'identità e il recupero sicuro diventano altrettanto fondamentali. È qui che Identity Forensics & Incident Response (IFIR) si distingue.

Che cos'è l'IFIR?

IFIR dà priorità alla resilienza dei sistemi di identità riducendo la superficie di attacco ed eliminando le minacce alla sicurezza prima, durante e dopo un attacco. Il nostro approccio prevede la caccia alle backdoor e alle errate configurazioni dell'AD che gli aggressori possono sfruttare per entrare o rientrare in un ambiente target: Persistenza basata su ACL, iniezione della cronologia SID, malware in SYSVOL, abuso della delega Kerberos, manipolazione dei Criteri di gruppo, backdoor legate ad ADCS e PKI e molto altro.

Nell'era del ransomware, i ruoli di risposta agli incidenti si stanno espandendo. Matt Zorich, un professionista dell'IR, ha twittato su come la Digital Forensics & Incident Response (DFIR) tradizionale includa ora il contenimento e il recupero, sottolineando che queste fasi sono importanti quanto l'indagine stessa(Figura 1). Questo cambiamento sta diventando sempre più comune nel settore. Chi risponde agli incidenti non deve solo determinare cosa è successo, ma anche assistere nel contenimento e nel recupero.

Con gli aggressori che si accaniscono su sistemi di identità come Active Directory e Entra ID, le indagini da sole non bastano. Le organizzazioni hanno bisogno di un modo per ripristinare il loro ambiente di identità con sicurezza, ed è proprio qui che entra in gioco Semperis.

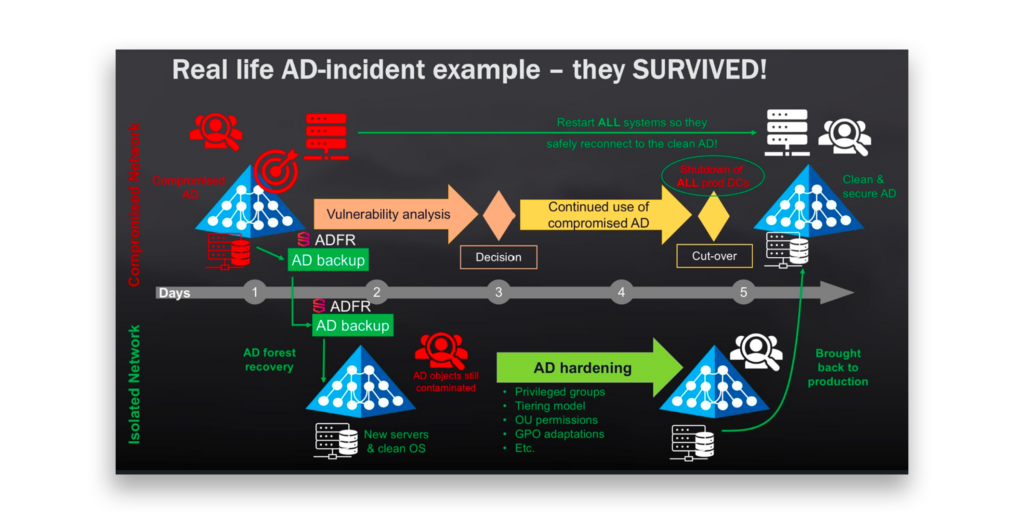

Il ripristino dei controller di dominio (DC) dopo un attacco è solo una parte dell'equazione. La vera sfida è garantire che i sistemi di identità rimangano sicuri e resilienti per evitare attacchi successivi. Il nostro team IFIR è specializzato non solo nel contenimento e nel ripristino, ma anche nel ripulire l'ambiente dalle briciole lasciate dagli aggressori e nell'identificare proattivamente le configurazioni deboli in AD, rafforzando le difese e riducendo il rischio di futuri attacchi basati sulle identità(Figura 2).

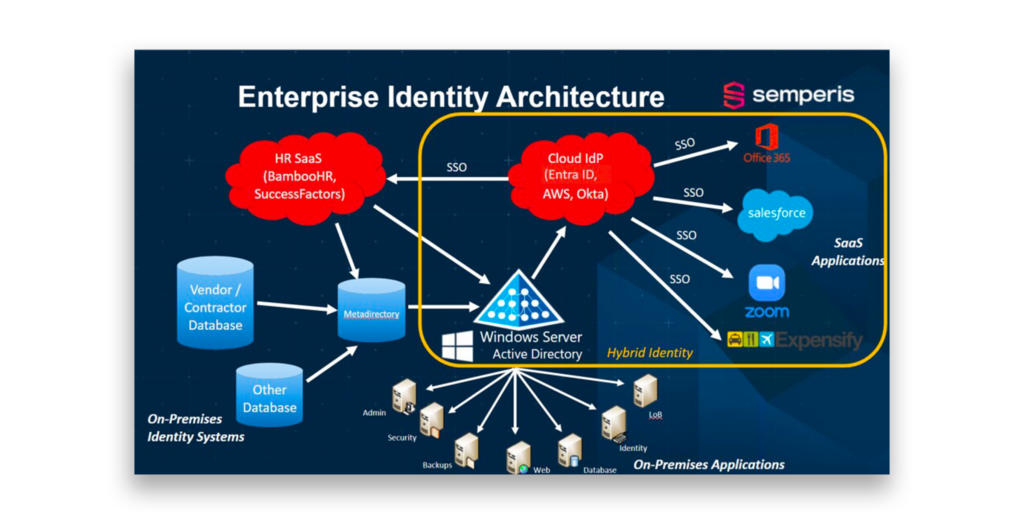

Molte organizzazioni operano con un modello di identità ibrido, in cui l'AD on-premises è strettamente integrato con identity provider (IdP) basati sul cloud, come Entra ID. Questa configurazione consente l'autenticazione e l'accesso senza soluzione di continuità ad applicazioni SaaS come Office 365, Salesforce e Zoom, ma espande anche la superficie di attacco. Una compromissione dell'AD non riguarda solo i sistemi on-premise, ma può avere un impatto diretto anche sulla sicurezza del cloud, rendendo le funzionalità IFIR fondamentali da implementare il prima possibile.

IFIR non si concentra solo sul recupero dell'AD. Semperis analizza anche Entra ID per individuare i punti deboli e i meccanismi di persistenza che gli aggressori potrebbero utilizzare per mantenere il controllo a lungo termine sulle identità cloud. Gli aggressori che ottengono l'accesso all'AD on-prem possono espandere la loro posizione nel cloud, il che rende la sicurezza delle identità ibride un problema critico (Figura 3).

La Figura 3 illustra la complessità dell'architettura delle identità aziendali, in cui sono interconnessi più sistemi, quali database on-prem, IdP nel cloud e applicazioni SaaS. Quando gli aggressori compromettono l'AD, possono penetrare negli ambienti cloud, aumentare i privilegi o stabilire la persistenza.

Implementazione brownfield vs implementazione greenfield

Un'implementazione greenfield di Active Directory inizia da zero, con un ambiente AD nuovo di zecca. In teoria, questo approccio sembra ideale dopo una grave compromissione, perché elimina qualsiasi minaccia persistente dal vecchio ambiente. Ma in un contesto aziendale, il ripristino greenfield è raramente pratico.

Un'implementazione brownfield ripristina e protegge l'ambiente AD esistente piuttosto che ricostruirlo da zero. Un ripristino greenfield completo richiede la migrazione degli utenti, la riconfigurazione delle applicazioni e la garanzia che tutto si integri correttamente, il che rappresenta un impegno massiccio che può essere costoso e dannoso. Un ripristino brownfield, invece, si concentra sulla correzione delle minacce e sul rafforzamento della sicurezza, mantenendo le operazioni aziendali in corso.

L'Identity Forensics & Incident Response svolge un ruolo fondamentale. Il ripristino dell'AD senza aver identificato e risolto in modo approfondito le configurazioni errate, le backdoor e altre lacune di sicurezza può rendere le organizzazioni vulnerabili a una nuova infezione.

Anche se in casi estremi potrebbe essere necessaria una ricostruzione greenfield, un ripristino brownfield è spesso il miglior equilibrio tra sicurezza, costi e continuità aziendale. Con IFIR, le organizzazioni possono ripristinare e proteggere l'AD riducendo il rischio di reintrodurre la compromissione, identificando ed eliminando le configurazioni errate e i punti deboli prima di rimettere in produzione i sistemi.

Chiedete aiuto agli esperti IFIR

Durante la risposta a un incidente, le organizzazioni spesso coinvolgono specialisti DFIR per indagare sull'accaduto. Ma l'indagine è solo una parte dell'equazione. Il recupero e il contenimento sono altrettanto importanti. Ripristinare le operazioni in modo sicuro e ridurre al minimo le possibilità di accesso degli aggressori richiede una serie di competenze diverse.

Il team IFIR di Semperis fa la differenza. Siamo specializzati nel ripristino di Active Directory e Entra ID, assicurando che i vostri sistemi di identità siano riportati online in modo sicuro e protetto. Se avete bisogno di contenere una minaccia attiva, di rimuovere configurazioni non sicure, di sviluppare un piano di ripristino di emergenza o di rafforzare la vostra sicurezza generale delle identità, siamo qui per aiutarvi.

Semperis può anche lavorare a fianco del vostro team DFIR preferito, fornendo le competenze specialistiche di recupero delle identità necessarie per proteggere completamente il vostro ambiente.

Se la vostra organizzazione sta affrontando un incidente legato alle identità, contattate il nostro team IFIR per un recupero sicuro e affidabile.