Rilevamento e risposta alle minacce all'identità

Categorie

- Backup e ripristino di Active Directory (64)

- Sicurezza di Active Directory (226)

- Sicurezza AD 101 (17)

- Strumenti della comunità (19)

- Modernizzazione degli elenchi ( 9)

- Dal fronte ( 69)

- Protezione dell'identità ibrida (69)

- Catalogo degli attacchi all'identità ( 32)

- Rilevamento e risposta alle minacce all'identità ( 152)

- La nostra mission: essere una forza per il bene (14)

- Purple Knight (5)

- Università Semperis (5)

- Il punto di vista del CISO ( 16)

- Ricerca sulle minacce (70)

- Senza categoria (1)

Le linee guida del CISA sul ransomware ricordano di includere l'AD nel piano di ripristino

- Team Semperis

Qualsiasi piano di recupero da ransomware deve includere backup regolari dei file e dei dati crittografati con copie offline, come ha recentemente ricordato la Cybersecurity and Infrastructure Security Agency (CISA) nell'ambito della campagna di sensibilizzazione dell'organizzazione sulle sue linee guida e risorse per il ransomware. La guida comprende best practice e liste di controllo per aiutare...

Semperis contribuisce a due guide pratiche sull'integrità dei dati del NIST

- Michele Crockett

Il NIST raccomanda soluzioni complementari, come una squadra di supereroi della sicurezza Per riuscire a proteggere i dati della vostra azienda dal ransomware, dovete procedere come se steste mettendo insieme una squadra di supereroi. Ogni membro della squadra ha un potere unico che individualmente appare limitato. Ma insieme possono sconfiggere il male. Il numero di cyberattacchi...

Previsioni sulla protezione ibrida dell'identità (HIP) per il 2021

- Thomas Leduc

Il 2020 è stato un anno estremamente dirompente in tutto il mondo. Sebbene la sicurezza informatica possa essere stata un rumore di fondo per un mondo concentrato su questioni sanitarie e finanziarie, i diffusi attacchi informatici hanno lasciato riverberi che si faranno sentire per gli anni a venire. Abbiamo chiesto ai relatori esperti della recente Hybrid Identity Protection (HIP) Conference di condividere un breve sguardo a ciò che è accaduto nel 2020 e a ciò su cui si concentreranno nell'anno a venire, come...

NotPetya Flashback: L'ultimo attacco alla catena di distribuzione mette Active Directory a rischio di compromissione

- Chris Roberts

La scorsa settimana si è diffusa la notizia che un avversario sofisticato è penetrato nella rete di FireEye e ha rubato gli strumenti di valutazione Red Team dell'azienda.L'attacco sarebbe collegato a un più ampio attacco alla catena di approvvigionamento che ha colpito organizzazioni governative, di consulenza, tecnologiche e di telecomunicazioni in Nord America, Europa, Asia e Medio Oriente.Per avere un'idea di cosa sia questo set di strumenti rubati...

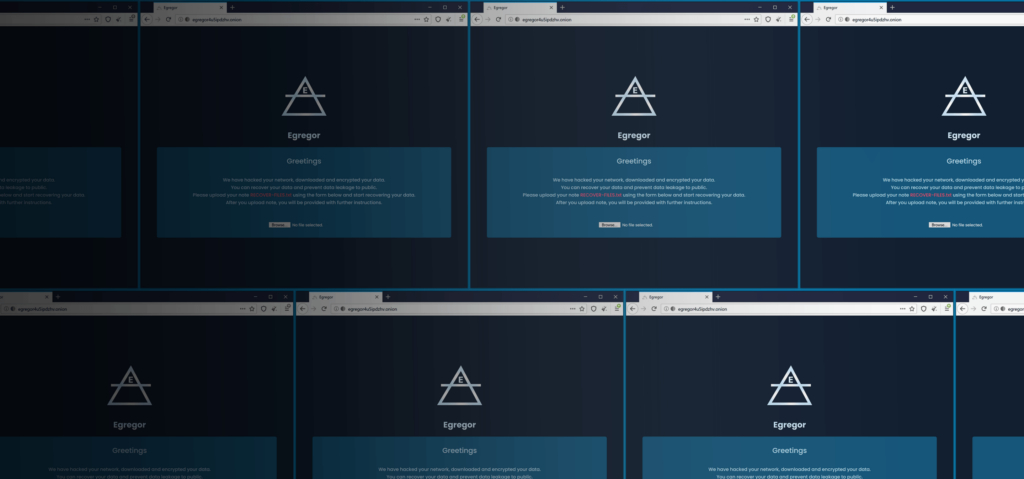

L'attacco Ransomware Egregor a Kmart ricorda che Active Directory deve essere protetto e recuperabile

- Darren Mar-Elia | Vicepresidente dei prodotti

L'ultimo attacco di ransomware-as-a-service lascia il noto rivenditore Kmart con interruzioni di servizio e una Active Directory compromessa. Dopo il "ritiro" del ransomware Maze, avvenuto il mese scorso, molti dei suoi affiliati sono passati al nuovo arrivato, Egregor. Il nome deriva da un termine occulto che indica l'energia o la forza collettiva...

La posta in gioco è più alta nel settore sanitario: Combattere il crimine informatico durante una pandemia

- Gil Kirkpatrick

Nel settore sanitario, i problemi di sicurezza informatica hanno conseguenze che vanno ben oltre la perdita di dati. Recentemente, l'FBI e altre agenzie federali hanno avvertito di una minaccia credibile di "aumento e imminenza della criminalità informatica" per gli ospedali e i fornitori di servizi sanitari statunitensi. I gruppi criminali prendono di mira il settore sanitario per compiere "furti di dati...

Da Sandworm a un domani più sicuro: Lezioni dalla protezione ibrida dell'identità 2020

- Thomas Leduc

Dopo quattro giorni, 23 relatori e 1576 partecipanti, si è conclusa la terza conferenza annuale Hybrid Identity Protection 2020 (HIP). Nonostante sia stata per la prima volta completamente virtuale, l'evento di quest'anno è stato uno dei più potenti mai realizzati. Giorno 1 - Gestione delle crisi Solo 24 ore...

L'armamento di Active Directory: Uno sguardo interno agli attacchi ransomware Ryuk, Maze e SaveTheQueen

- Thomas Leduc

Come mai prima d'ora, Active Directory (AD) è nel mirino degli aggressori. In questo blog esamineremo come gli attacchi ransomware stiano abusando dell'AD e come le aziende possano evolvere le loro strategie difensive per stare davanti agli aggressori. Innanzitutto, una breve nota sulla recente vulnerabilità di privilege escalation denominata Zerologon, che consente a un attaccante non autenticato con accesso alla rete di...