Lo stato della resilienza delle infrastrutture critiche

Le minacce informatiche rappresentano un rischio crescente per gli operatori delle utility e per la sicurezza pubblica.

I cyberattacchi all'acqua e all'energia elettrica mettono a rischio i cittadini

Quanto sono preparati i fornitori di acqua ed elettricità a rilevare, rispondere e riprendersi dalle minacce informatiche? Gli attacchi sono in aumento e anche brevi interruzioni di questi servizi critici possono causare danni sociali ed economici diffusi.

Lo Stato della resilienza delle infrastrutture critiche rivela lezioni cruciali per i servizi pubblici e privati.

I sistemi di utilità sono minacciati

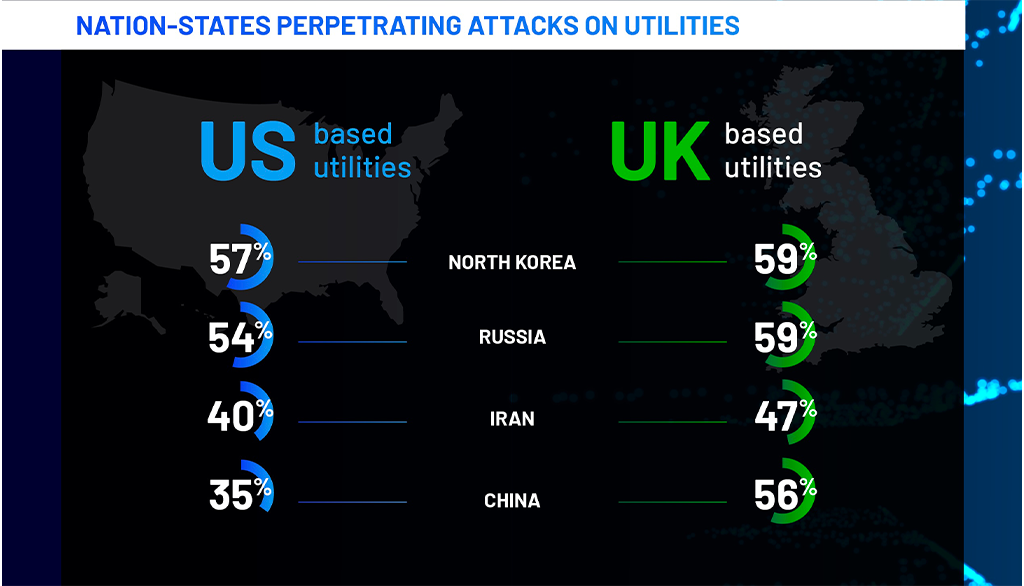

Che abbiano come obiettivo l'estorsione di denaro, lo spionaggio o l'acquisizione di influenza politica, le minacce degli Stati nazionali vedono negli attacchi alle infrastrutture un'opportunità d'oro. Gli esperti concordano sul fatto che le motivazioni degli aggressori potrebbero spingere a chiedere un riscatto, oppure a tentare di non essere scoperti e invece di installare backdoor o esfiltrare dati.

"Molte aziende di servizi pubblici probabilmente non si rendono conto che la Cina si è infiltrata nella loro infrastruttura", osserva Chris Inglis, ex direttore nazionale per la cibernetica degli Stati Uniti e consulente strategico di Semperis.

Le infrastrutture critiche richiedono resilienza operativa

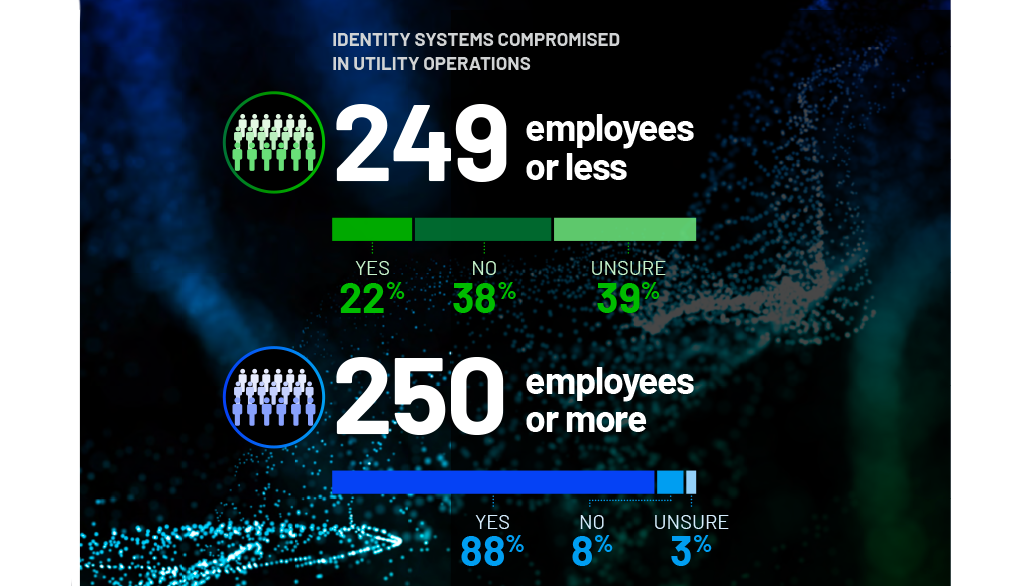

I gestori di servizi di infrastrutture critiche dovrebbero fare della resilienza operativa una priorità assoluta. Il complesso panorama odierno delle minacce informatiche richiede un approccio proattivo alla resilienza, che presupponga la violazione e prepari l'organizzazione a rispondere e a riprendersi da qualsiasi minaccia che possa interrompere la sua missione. Per quasi tutte le organizzazioni, questo significa garantire la resilienza dell'infrastruttura di identità.

Il ruolo critico dei sistemi di identità, come Active Directory (AD), Entra ID e Okta, nell'autenticazione e nell'autorizzazione, li ha resi uno dei principali obiettivi di attacco. Gli aggressori sfruttano la compromissione dell'identità per spostarsi lateralmente e aumentare i propri privilegi nell'ambiente violato o per distruggere Active Directory e paralizzare l'organizzazione; senza un AD funzionante, gli utenti non possono accedere e le risorse non sono accessibili.

Altre risorse

Per saperne di più su come prevenire, rilevare e rispondere agli attacchi basati sull'identità.