86% das vítimas são visadas em fins-de-semana ou feriados

Os atacantes de ransomware tendem a atacar quando as defesas são mais fracas, incluindo períodos em que é mais provável que o pessoal seja reduzido.

Lacuna nas defesas contra o ransomware

Apesar dos esforços generalizados em matéria de cibersegurança, muitas organizações estão a abrir involuntariamente uma porta ao ransomware, reduzindo as suas defesas durante os fins-de-semana e feriados. Os atacantes estão claramente à espera deste comportamento e visam estes períodos - bem como outros eventos empresariais importantes que possam sinalizar defesas distraídas ou reduzidas - para atacar.

As organizações que pretendem reforçar as suas defesas cibernéticas podem utilizar esta informação em seu proveito. A implementação de soluções de proteção e recuperação robustas e automatizadas para a infraestrutura de identidade pode ajudar a impedir as tentativas de ransomware, mesmo durante períodos de agitação empresarial ou quando os recursos humanos são escassos.

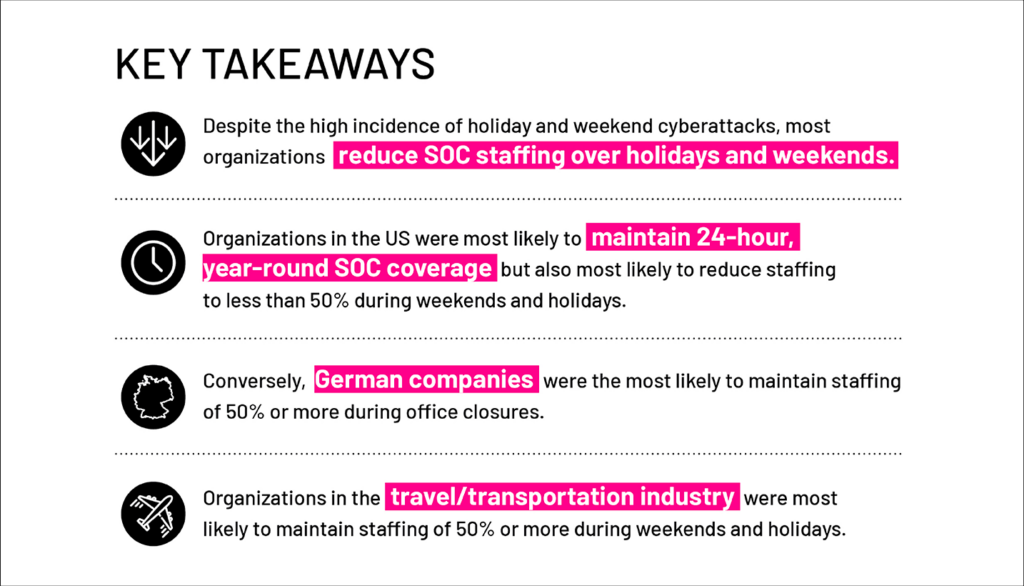

Os atacantes atacam quando o pessoal do SOC é reduzido

A maioria das organizações incluídas no nosso estudo (96%) afirmou que o seu SOC funciona 24 horas por dia, 7 dias por semana, 365 dias por ano, através de uma combinação de recursos internos e externos. Mesmo assim, a maioria das empresas globais (85%) reduziu os níveis de pessoal do SOC após o expediente em até 50%. E, de forma alarmante, quase 5% dos inquiridos indicaram que o seu SOC não dispõe de pessoal durante os feriados ou fins-de-semana.

das empresas globais reduzem os seus níveis de pessoal SOC fora de horas até 50%

dos inquiridos afirmaram que o seu SOC não dispõe de pessoal durante os feriados ou fins-de-semana

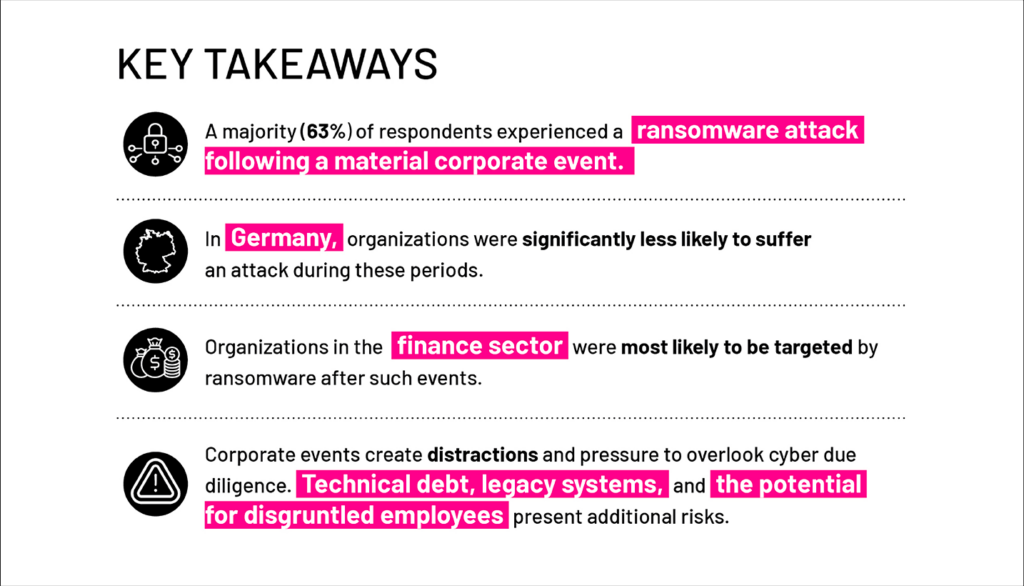

Os ataques ocorrem em momentos de distração das empresas

Os períodos de convulsão empresarial - quer se trate de uma fusão, aquisição, IPO ou redução da força de trabalho - são também ímanes para os atacantes de ransomware. Os dados do inquérito da Semperis mostram que a maioria (63%) dos inquiridos também sofreu um ataque de ransomware na sequência de um evento empresarial importante. Não só estas situações criam as distracções que os maus actores gostam de explorar, como os atacantes podem frequentemente obter grandes resgates de empresas desesperadas por recuperar o acesso a sistemas críticos ou provar a sua competência operacional antes de uma transação importante. Além disso, estes eventos criam desafios inerentes à segurança da identidade.

Mais recursos

Saiba mais sobre como prevenir, detetar e responder a ataques baseados em identidade.