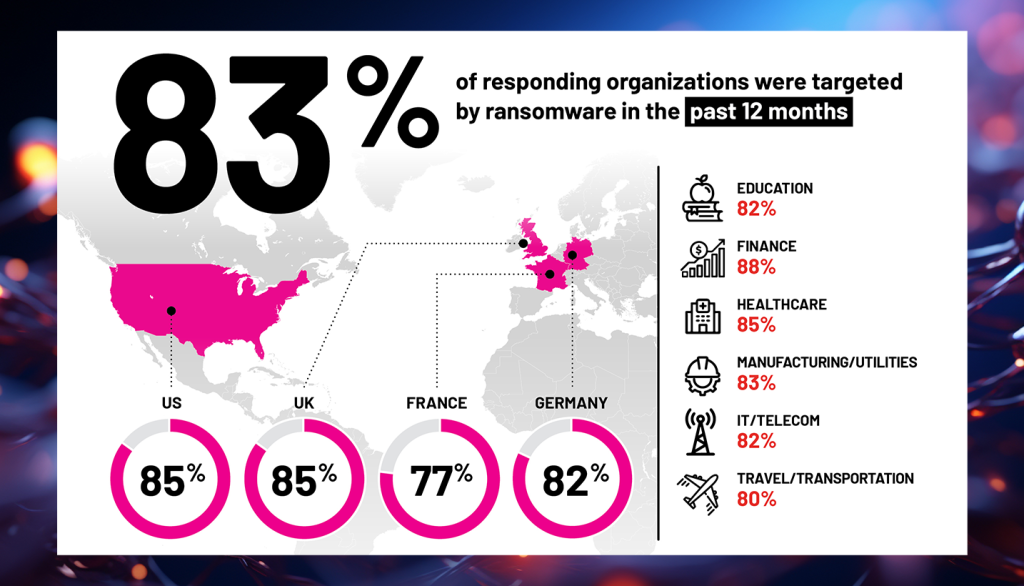

Vítimas atingidas várias vezes, 78% pagaram o resgate

Um estudo global com 900 profissionais de TI e de segurança revela que 74% das organizações visadas por ransomware foram atacadas várias vezes e 78% das organizações vítimas pagaram um resgate, o que aponta para um ciclo de violações que causam danos crescentes em termos de perdas de receitas, custos operacionais e, nalguns casos, saúde e segurança humanas.

Frequência, gravidade e consequências alarmantes dos ataques

O ransomware, outrora uma ameaça esporádica, evoluiu para um adversário implacável.

Os grupos criminosos orquestram vários ataques em rápida sucessão, explorando vulnerabilidades nas organizações. Os sistemas críticos, incluindo o Microsoft Active Directory, são um dos principais alvos de ataque.

O Relatório de Risco de Ransomware 2024 revela estatísticas preocupantes para os líderes empresariais, de TI e de segurança.

Como lidar com o ransomware

As empresas estão a sofrer ataques bem sucedidos de ransomware várias vezes no mesmo ano, o que resulta em encerramentos, despedimentos, perda de receitas e da confiança dos clientes e cancelamento de seguros cibernéticos.

das empresas foram atacadas por ransomware não uma, mas várias vezes - 54% no mesmo dia e a maioria no espaço de uma semana.

das organizações visadas pagaram o resgate - 72% pagaram várias vezes e 32% pagaram 4 vezes ou mais.

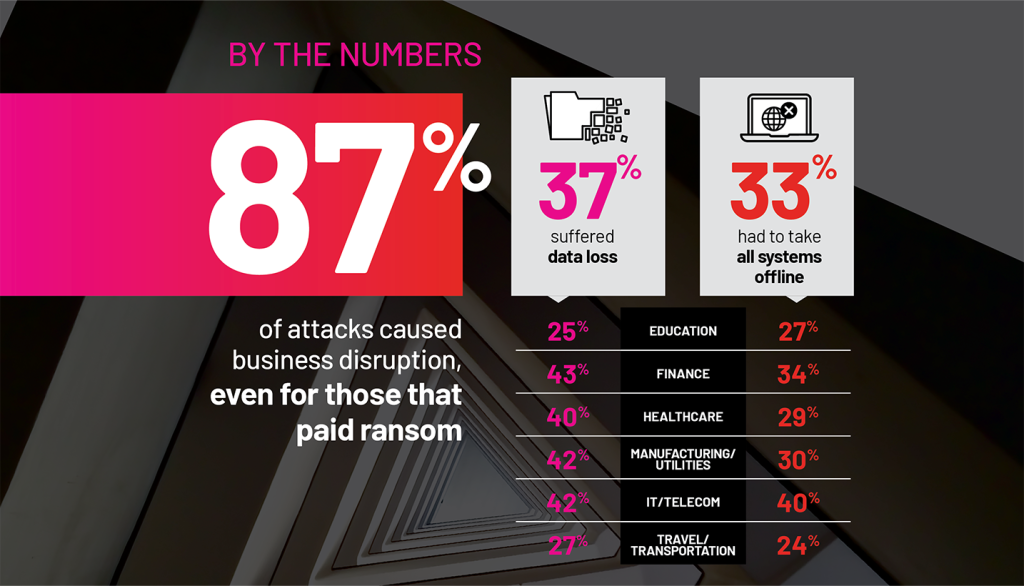

Os ataques causam perda de dados e interrupções de atividade, mesmo para as vítimas com cópias de segurança gerais

Os ataques de ransomware causam perturbações generalizadas e generalizadas, mesmo para as organizações que têm cópias de segurança gerais implementadas. Os atacantes estão a violar sistemas através de sistemas operativos incorporados, tecnologia desactualizada que não tem tido actualizações de segurança regulares e backdoors há muito esquecidos.

As empresas podem dizer "não" ao ransomware?

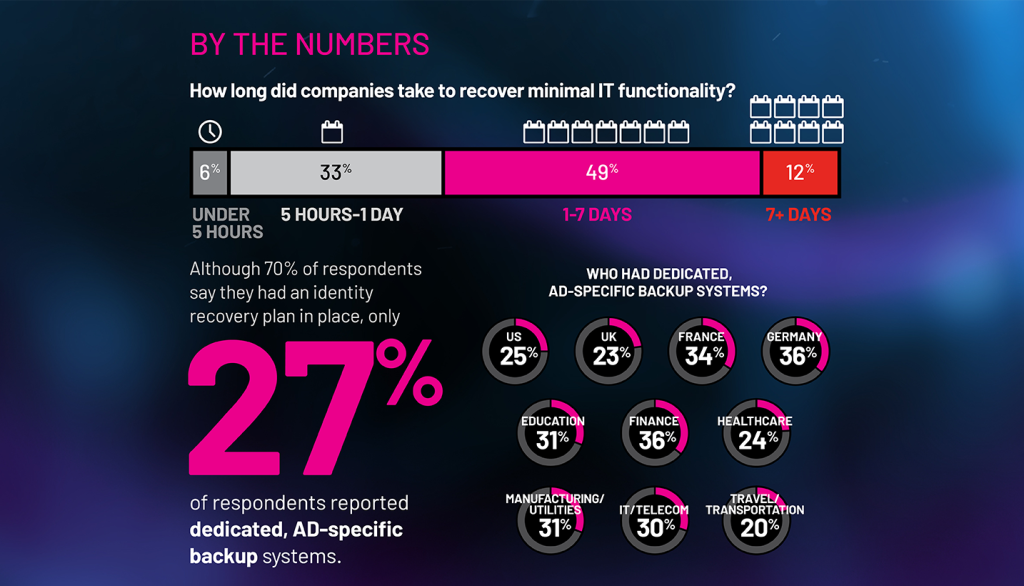

Embora 70% dos inquiridos tivessem um plano de recuperação de identidade em vigor, apenas 27% dos inquiridos tinham sistemas de cópia de segurança dedicados e específicos para o AD. 61% das vítimas de ransomware precisaram de mais de um dia para recuperar a funcionalidade mínima de TI, prolongando as interrupções do negócio.

das vítimas pagaram o resgate várias vezes

pagou o resgate 4 vezes ou mais

Porque é que as empresas pagaram o resgate?

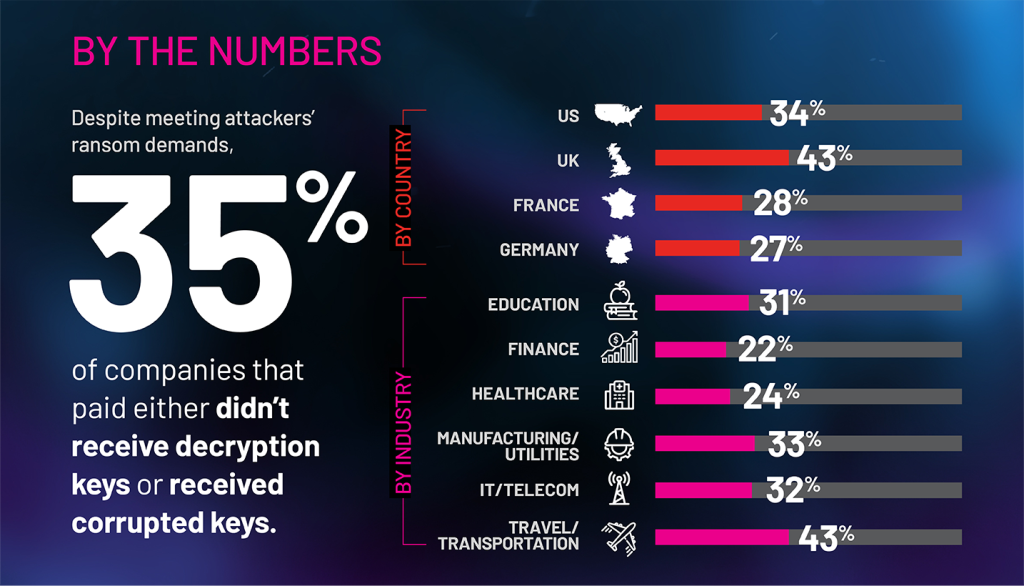

Muitos dos inquiridos referiram o desejo de regressar à atividade normal o mais rapidamente possível como motivo para pagar o resgate. Outros, especialmente os do sector das TI/telecomunicações, pagaram porque tinham um seguro cibernético para cobrir os custos. Outros ainda consideraram que a ameaça aos pacientes, aos clientes, à sua empresa ou à sua reputação valia o preço do resgate. Infelizmente, o pagamento do resgate não garante a receção de chaves de desencriptação utilizáveis. Além disso, os atacantes utilizam frequentemente o ransomware para distribuir malware que pode reinfectar sistemas ou causar outros danos.

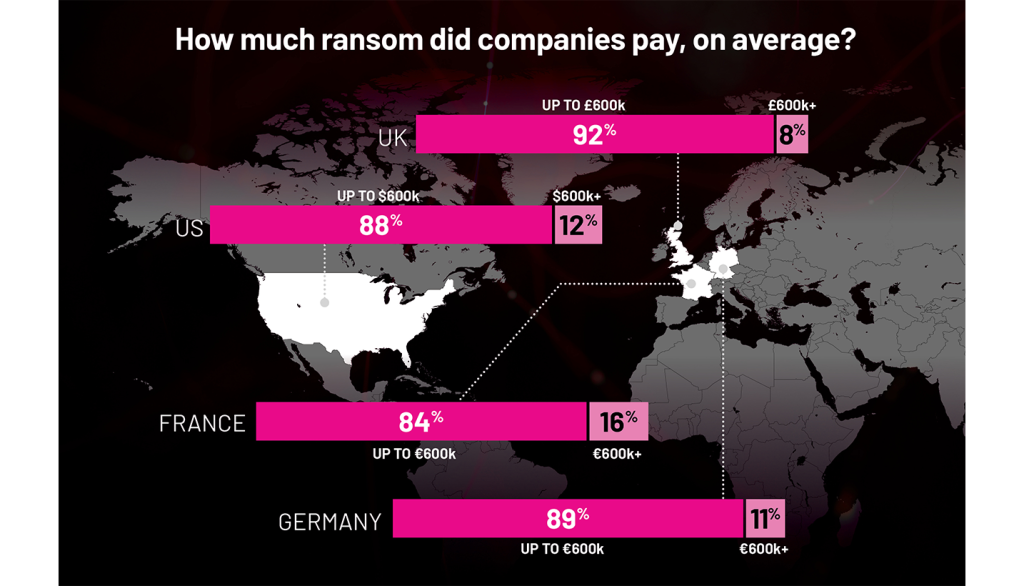

O verdadeiro custo do ransomware

Em qualquer organização complexa, as decisões relativas ao orçamento, ao pessoal e aos recursos de segurança são um ato de equilíbrio. No entanto, no caso do ransomware, a liderança executiva pode estar a tomar essas decisões sem uma compreensão completa dos potenciais custos após um ataque. O pagamento de um resgate não garante a receção de chaves de desencriptação utilizáveis. Além disso, os atacantes utilizam frequentemente o ransomware para distribuir malware que pode reinfectar sistemas ou causar outros danos. Um ataque bem sucedido custa normalmente muito mais do que o pagamento de um resgate.

Os ataques de ransomware causam danos colaterais muito para além do pagamento do resgate

O pagamento do resgate em si é apenas o início dos custos incorridos com um ataque de ransomware.

"O custo do pagamento do resgate não é a soma total dos danos reais", afirma Mickey Bresman, CEO da Semperis. "Certos ataques não são motivados por dinheiro, mas sim pelo objetivo de causar caos e perturbações. Além disso, o dinheiro pago está a ser utilizado para outras actividades criminosas, como o tráfico de seres humanos, drogas e armas."

Chris Inglis observou que um ataque de ransomware não é um evento único ou limitado que pode ser resolvido rapidamente e depois ultrapassado.

"Trata-se de um evento que muda a vida das pessoas e que tem efeitos duradouros e persistentes. Perda de confiança do cliente, perda de seguro cibernético, processos regulamentares... esse escrutínio nunca desaparece."

Poucas empresas mantêm uma proteção de identidade específica

O sistema de identidade, particularmente o Active Directory, é agora o perímetro de segurança das organizações empresariais. A digitalização da empresa moderna eliminou a idéia de um perímetro defensável, criando um cenário complexo para os profissionais de segurança - e uma ampla superfície de ataque para os criminosos cibernéticos. Sem cópias de segurança específicas do AD e sem malware, e sem um plano de recuperação ciber-específico testado, a recuperação será prolongada, aumentando a possibilidade de a organização decidir pagar um resgate para restaurar as operações comerciais.

Porque é que as organizações não estão a dar prioridade à defesa contra o ransomware?

As organizações enfrentam vários desafios para pôr em prática uma estratégia de defesa contra o ransomware em camadas. A maioria dos inquiridos referiu que o seu maior obstáculo à resiliência era a falta de apoio do conselho de administração.

Chris Inglis observa que uma cibersegurança eficaz requer uma abordagem em três vertentes que inclui doutrina empresarial, desenvolvimento de competências e tecnologia.

Primeiro passo: Explicar o valor da segurança com prioridade à identidade em termos comerciais

"A tecnologia pode ajudar-nos a analisar e avaliar o que está a acontecer, momento a momento", afirma Inglis. "Pode ajudar-nos a responder mais rapidamente e a recuperar mais rapidamente. Mas o que é mais necessário agora é uma perceção colectiva de que todos temos um papel a desempenhar. Isso começa com o conselho de administração, não com o departamento de TI. O conselho de administração é responsável; a SEC deixou isso bem claro. Os regulamentos estão a tornar cada vez mais claro: a cibersegurança é uma questão comercial."

Mais recursos

Saiba mais sobre como prevenir, detetar e responder a ataques baseados em identidade.