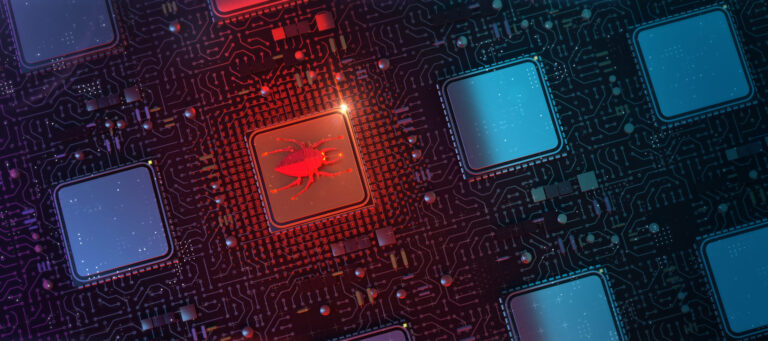

No rescaldo de um desastre cibernético, encontrar a origem do ataque é uma tarefa fastidiosa que exige a análise de grandes quantidades de dados, enquanto os adversários podem estar a preparar um ataque subsequente. A realização de análises forenses pós-ataque é uma parte essencial de uma estratégia abrangente de resposta a incidentes. Sem analisar minuciosamente o ambiente em busca de qualquer vestígio de persistência pós-ataque, a sua organização corre o risco de reintroduzir a infecção, o que prolonga a interrupção do negócio. Uma análise forense abrangente pós-violação ajuda-o a:

- Encontre evidências de ataques - indicadores de comprometimento (IOCs) - para determinar se um ataque estava em andamento quando o instantâneo de backup foi tirado, aumentando o risco de reintrodução de malware.

- Avaliar o ambiente AD quanto a intrusões actuais dentro de uma janela de ataque especificada.

- Encontre e corrija os indicadores de exposição (IOEs) antes de colocar o ambiente em linha após o ataque.